.

Getty Images

Os promotores federais acusaram na quarta-feira seis pessoas por supostamente operar sites que lançaram milhões de poderosos ataques distribuídos de negação de serviço em uma ampla gama de vítimas em nome de milhões de clientes pagantes.

Os sites se autopromoviam como serviços inicializadores ou estressores projetados para testar a largura de banda e o desempenho das redes dos clientes. Os promotores disseram em documentos judiciais que os serviços foram usados para direcionar grandes quantidades de tráfego de lixo para sites de terceiros e conexões de Internet que os clientes queriam derrubar ou restringir seriamente. As vítimas incluíam instituições educacionais, agências governamentais, plataformas de jogos e milhões de indivíduos. Além de acusar seis réus, os promotores também apreenderam 48 domínios de Internet associados ao serviço.

“Esses serviços de inicialização permitem que qualquer pessoa lance ataques cibernéticos que prejudicam vítimas individuais e comprometem a capacidade de todos acessarem a Internet”, disse Martin Estrada, procurador do Distrito Sul da Califórnia, em comunicado. “A ampla atividade de aplicação da lei desta semana é um passo importante em nossos esforços contínuos para erradicar a conduta criminosa que ameaça a infraestrutura da Internet e nossa capacidade de funcionar em um mundo digital.”

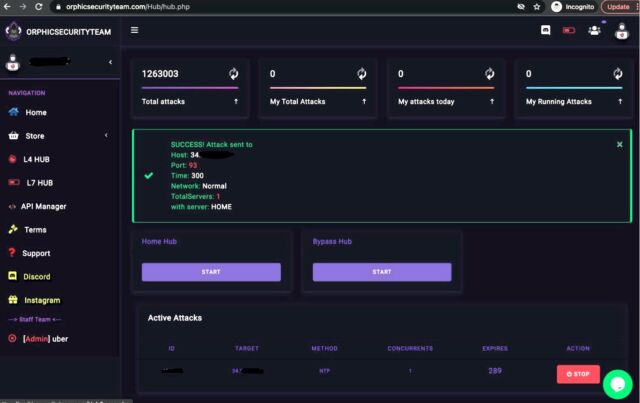

Os serviços ofereciam interfaces de usuário que eram essencialmente as mesmas, exceto por diferenças cosméticas. A captura de tela abaixo mostra o painel da web oferecido pelo orphicsecurityteam.com em 28 de fevereiro. Ele permitia aos usuários inserir um endereço IP de um alvo, a porta de rede e o tipo específico de ataque que desejavam. O painel permitia que os usuários escolhessem vários métodos para amplificar seus ataques. A amplificação envolveu a devolução de uma quantidade relativamente pequena de dados especialmente criados em um servidor de terceiros de uma forma que fazia com que o servidor atacasse a vítima pretendida com cargas úteis que eram até 10.000 vezes maiores.

Departamento de Justiça dos Estados Unidos

Ironicamente, a maioria dos DDoSes contava com proteção DDoS, como os da rede de entrega de conteúdo Cloudflare, para evitar que fossem derrubados nos próprios DDoSes. Em alguns casos, os réus contavam com o nível gratuito da Cloudflare, enquanto outros usavam um nível mais avançado que exigia pagamento.

De acordo com um depoimento arquivado na quarta-feira, alguns dos serviços tiveram um número impressionante de clientes registrados e ataques lançados. Por exemplo, os logs indicam que um serviço chamado ipstressor.com tinha 2 milhões de usuários registrados, com 1 milhão deles realizando DDoSes. O serviço conduziu ou tentou conduzir 30 milhões de DDoSes entre 2014 e 2022. Securityteam.io supostamente conduziu ou tentou conduzir

1,3 milhões de ataques e 50.000 usuários cadastrados. Os promotores disseram que o astrostress.com conduziu ou tentou conduzir 700.000 DDoSes e tinha 30.000 usuários registrados.

Os domínios apreendidos foram:

- anonboot.com

- api-sky.xyz

- astrostress.com

- booter.vip

- brrsecurity.org

- cyberstress.us

- dragonstresser.com

- sonhos-stresser.io

- freestresser.so

- instant-stresser.com

- ipstress.vip

- ipstresser.wtf

- orphicsecurityteam.com

- ovhstresser.com

- quantum-stresser.net

- redstresser.cc

- royalstresser.com

- silentstress.net

- stresser.app

- estressor.melhor

- stresser.gg

- estressor.é

- stresser.net/stresser.org

- estressor.so

- stresser.top

- truesecurityservices.io

- vdos-s.co

- zerostresser.com

- ipstresser.xyz

- kraysec.com

- securityteam.io

- ipstresser.us

- stresser.shop

- exotic-booter.com

- mcstorm.io

- pesadelostresser.com

- choque-stresser.com stresserai.com

- sunstresser.com

Os seis indivíduos acusados foram:

- Jeremiah Sam Evans Miller, também conhecido como “John The Dev”, 23, de San Antonio, Texas, é acusado de conspiração para violar e violar a fraude de computador e ato de abuso relacionado à suposta operação de um serviço booter chamado RoyalStresser.com (anteriormente conhecido como Supremesecurityteam.com).

- Angel Manuel Colon Jr., também conhecido como “Anonghost720” e “Anonghost1337,” 37, de Belleview, Flórida, é acusado de conspiração para violar e violar o ato de fraude e abuso de computador relacionado à suposta operação de um serviço booter chamado SecurityTeam.io.

- Shamar Shattock, 19, de Margate, Flórida, é acusado de conspiração por supostamente administrar um serviço inicializador conhecido como Astrostress.com.

- Cory Anthony Palmer, 22, de Lauderhill, Flórida, é acusado de conspiração por supostamente administrar um serviço booter conhecido como Booter.sx.

- John M. Dobbs, 32 de Honolulu, Havaí, é acusado de ajudar e cumplicidade em violações da lei de fraude e abuso de computador relacionada à suposta operação de um serviço inicializador chamado Ipstressor.com, também conhecido como IPS, entre 2009 e novembro de 2022.

- Joshua Laing, 32, de Liverpool, Nova York, é acusado de ajudar e cumplicidade em violações da lei de fraude e abuso de computador relacionada à suposta operação de um serviço inicializador chamado TrueSecurityServices.io entre 2014 e novembro de 2022.

Todos os seis ainda não apresentaram um apelo e devem fazer sua primeira aparição no tribunal no início do próximo ano.

As acusações e apreensões fazem parte da “Operação PowerOFF”, uma campanha em andamento de agências internacionais de aplicação da lei para desmantelar os serviços criminosos de DDoS de aluguel.

.