.

Eles estão constantemente à espreita: golpistas de chamadas frias que afirmam ser do “Suporte Técnico do Windows”, que na verdade têm o objetivo nefasto de baixar spyware e/ou cobrar por sua assistência enquanto estão conectados remotamente (ou, pior ainda, ambos).

É um dos maiores contras ao redor, e ainda continua. Mas como funciona o esquema de suporte técnico do Windows? Para saber, esperei a ligação…

Recebendo a chamada de suporte técnico do Windows

Na verdade, recebi duas ligações dos golpistas do “Suporte técnico do Windows”.

A primeira, logo após o almoço, me pegou de surpresa. Apavorado com o trabalho, comecei a rir laconicamente com a notícia de que meu computador “pode travar a qualquer momento”.

As risadas não pararam até que o interlocutor desligou. Infelizmente, eles não entenderam a dica.

Seis horas depois, veio outra ligação. Talvez a mesma senhora, não sei, pois não anotei o nome da primeira pessoa que ligou. Esta, apesar de seu forte sotaque indiano, chamava-se Rachel.

Claro, isso faz parte da tática, para apresentar um verniz “civilizado” de legitimidade para o que é, certamente no fundo da mente da maioria das pessoas, uma chamada surpreendente.

Porque a chamada em si é incrível. Ele sugere, por meio do script que os golpistas de cold call seguem muito de perto, que a Microsoft pode detectar se o seu computador tem uma “infecção”.

Eles são claros sobre isso também; esta não é uma chamada sobre vírus, pois o software antivírus do seu computador pode lidar com eles. Não, isso é tudo sobre “infecções”, alguma referência vaga a malware.

Que, aliás, é o que eles estão vendendo.

O Charmoso Windows Tech Support “Especialista”

Bem, aconteceu de eu estar rolando três computadores no dia da ligação. Meu Surface Pro habitual, um Raspberry Pi e meu laptop Toshiba no qual acabei de instalar o Linux Mint. Esse golpe foi projetado para ser usado apenas em computadores com Windows e, como você deve saber, problemas de segurança e vírus no Linux são raros.

Você provavelmente pode ver onde isso está acontecendo…

Com o Linux Mint inicializado bem na minha frente, não pude deixar de fazer dessas pessoas um exemplo. Então, expliquei a “Rachel” como não consegui seguir suas instruções para fazer a caixa Executar aparecer. Pressionar a tecla Windows e R não surtiu efeito.

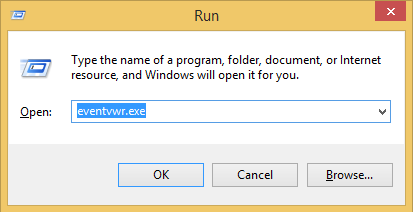

Abrir a caixa Executar é uma estratégia chave do golpe. Destina-se a mostrar “erros” no log de exibição de segurança no Visualizador de eventos do Windows, uma ferramenta útil de solução de problemas no Windows.

Como acontece com qualquer golpe, há um aspecto crível nisso. Abrir o Visualizador de eventos > Exibições personalizadas > Eventos administrativos realmente revela alguns avisos de aparência séria. Os círculos vermelhos, os pontos de exclamação e os rótulos de “Erro” – para não mencionar os triângulos amarelos de “Aviso” – parecem sérios.

Os golpistas os apresentam como infecções, mas é claro que são simplesmente entradas de log.

Eles querem cobrar pela remoção de entradas de log.

Variações do esquema de suporte técnico do Windows

Outras versões do golpe visam diferentes recursos do Windows que podem causar alarme para qualquer pessoa sem conhecimento aprofundado.

- Excepcionalmente, os arquivos do sistema são abertos no Bloco de Notas para demonstrar “corrupção”

- Serviços do sistema desativados por padrão no Windows descritos como um problema

- Truque de prompt de comando resultando em uma “mensagem de erro” relacionada a malware (programada pelo golpista)

- Afirmar que as chaves do Registro do Windows são perigosas

- As chaves de produto do Windows ou outras licenças estão desatualizadas

- Arquivos de sistema regularmente substituídos por malware são “mostrados” como malware ao encaminhar a vítima para sites legítimos de segurança de computador que descrevem o problema

O pagamento para “resolver” esses “problemas” geralmente é feito por meio de cartões-presente não rastreáveis. Recuse-se a pagar e eles bloqueiam ou desativam seu computador.

Meu bate-papo com o vigarista do suporte técnico do Windows

Sendo incapaz de abrir o Executar e inserir o comando eventvwr.exe (nenhum dos recursos do Linux), fui passado para “Jonathan”…

Como você pode ouvir nesta gravação, o “especialista” a quem fui passado continua o roteiro com mais autoridade.

Presumivelmente, a voz agradável do chamador inicial destina-se a “suavizar” as vítimas.

Vítimas de fraude do suporte técnico do Windows

Sim, vítimas, porque é isso que somos. Quer sejamos enganados ou detectemos com sucesso esse absurdo antes que ele se agrave, qualquer pessoa sujeita ao golpe é uma vítima-alvo.

Eventualmente, depois que a caixa Executar falhou ao abrir, “Jonathan” me pediu para visitar um site, support24.6te.net.

Por razões óbvias, não estamos vinculando a ele, mas verificar o resultado do WhoIs revela que ele reside em um host gratuito. A inspeção da página da Web revela um único arquivo HTML sem sofisticação com CSS incorporado.

Não é exatamente uma roupa profissional; em vez dos sinais clássicos de uma farsa.

A próxima etapa, independentemente de a caixa Executar poder ser aberta ou não, é instalar um software chamado AMMYY (que afirma estar ciente de que seu software está sendo mal utilizado dessa maneira e aparece em muitos lugares como um serviço não confiável). Este é um aplicativo de área de trabalho remota no estilo TeamViewer, favorecido por esse tipo de golpe, que permite acesso ao seu computador.

O que os golpistas do suporte técnico do Windows querem?

Nesse ponto, o golpe ganha vida, pois “infecções” são encontradas e você é cobrado por sua remoção. Enquanto isso, keyloggers e spywares podem ser instalados pelos golpistas.

Os resultados disso podem ser devastadores. Informações relacionadas a contas online pessoais (bancos, compras, e-mail, etc.) podem ser registradas com keyloggers. O spyware pode ativar câmeras, microfones e gravar sua área de trabalho.

Esses golpistas são organizados e perigosos. Centenas, senão milhares de chamadas são feitas a cada minuto no que só pode ser descrito como uma fraude de nível industrial, operando principalmente em call centers indianos.

Um especialista (usando o pseudônimo de “Jim Browning”) rastreou os golpistas até sua base de operações.

Agora, levei “Jonathan” o mais longe que pude antes de finalmente ficar entediado. Perdi cerca de 25 minutos do tempo deles antes de revelar meu Linux no final.

Mas você não deveria fazer isso. No momento em que você ouvir que alguém ligando para você do nada está tentando consertar seu PC, desligue. Mesmo se você *tiver* solicitado algum suporte telefônico do seu fornecedor de PC ou TI profissional, verifique a identidade deles antes de prosseguir.

O que você deve fazer se for pego pelo golpe

Se você chegou aqui tendo sido enganado por esse golpe, precisa agir rapidamente.

- Desconecte seu computador da internet

- Execute uma verificação anti-malware (o Windows Defender deve ser adequado)

- Cancele/bloqueie seus cartões de crédito

- Se o dinheiro foi levado, isso é fraude, então denuncie para um reembolso

- Assim que você estiver online novamente (e o malware removido), todas as senhas de e-mail e sites

- Deixe as pessoas saberem que o golpe tem como alvo sua região (os golpistas tendem a se concentrar nos códigos de área do telefone)

- Informar a FTC sobre o golpe telefônico

O golpe é indiscriminado, visando residências e empresas.

Cuidado com as chamadas fraudulentas do suporte técnico do Windows

Esse golpe está em operação há mais de uma década. As agências de aplicação da lei estão cientes disso; A Microsoft e o Google tomaram providências (principalmente para remover anúncios para a variação somente da web), mas ainda ocorre.

Se você suspeitar que algum chamador é um golpista, desligue. Na maioria dos casos, eles passarão para o próximo número da sua lista. Não faça o que eu fiz e desperdice o tempo deles; essas operações são de escopo industrial. Embora você possa evitar que uma pessoa seja enganada, milhares de outras podem ser enganadas.

Em vez disso, relate a chamada ao FTC. As bases desses golpes são invadidas de tempos em tempos, mas as evidências que você fornece são necessárias.

.