.

Escrever software é difícil, especialmente para algo tão complexo como o sistema operacional do seu telefone. Quando você pega milhões de linhas de código genérico e tenta transformá-lo em algo projetado para um grupo específico de telefones, muita coisa pode dar errado. Isso é exatamente o que acontece quando você vê empresas oferecendo versões beta da próxima grande atualização de software para o seu telefone, assim como o Google está fazendo com o Android 15.

O Google faz a maior parte do trabalho com o Android e precisa criar uma base sólida que funcione conforme planejado (ou perto disso). A princípio, parece nunca funcionar como pretendido. Caso em questão: a primeira oferta pública do Android 15 está tão quebrada que a empresa retirou a imagem da atualização, forçando os usuários que desejam experimentá-la a instalá-la manualmente.

Sempre vemos algum tipo de problema quando uma nova versão entra em testes iniciais. Quando as coisas estão historicamente ruins, você pode se perguntar por que o Google faz isso dessa maneira. O engraçado é que esta é a maneira certa de fazer isso – com bugs e tudo.

Você deveria ficar longe

Você provavelmente já leu isso milhares de vezes – você não deve instalar o Android Beta em um telefone que pretende usar todos os dias. Visite qualquer site Android ou de tecnologia e você lerá a mesma coisa, e venho dizendo isso há anos, embora geralmente acabe fazendo isso.

Mesmo o Google não acha que você deva instalá-lo, especialmente as primeiras versões de visualização, antes de receber o nome de beta. Tudo o que você ler lhe dirá sobre os problemas potenciais que você pode encontrar e como não há suporte fornecido se e quando você os encontrar.

Pode ser legal experimentar algo novo antes de ser lançado para todos, mas é melhor deixar para as pessoas que têm um segundo telefone para brincar ou para o público-alvo: desenvolvedores Android.

Fazer com que os desenvolvedores experimentem o que o Google está preparando antes de ser gravado é uma grande parte da razão pela qual ter um programa beta é importante.

Desenvolvedores, desenvolvedores, desenvolvedores

O Google gosta de ter tantos usuários com tantos olhos para ver anúncios e fornecer dados que ajudam a vendê-los. Mas o Google se preocupa ainda mais com os desenvolvedores que ajudam o Android a ser um ecossistema completo cheio de serviços e aplicativos, por isso nós, usuários, queremos usá-lo. Se esses desenvolvedores não estivessem lá, nenhum de nós também estaria.

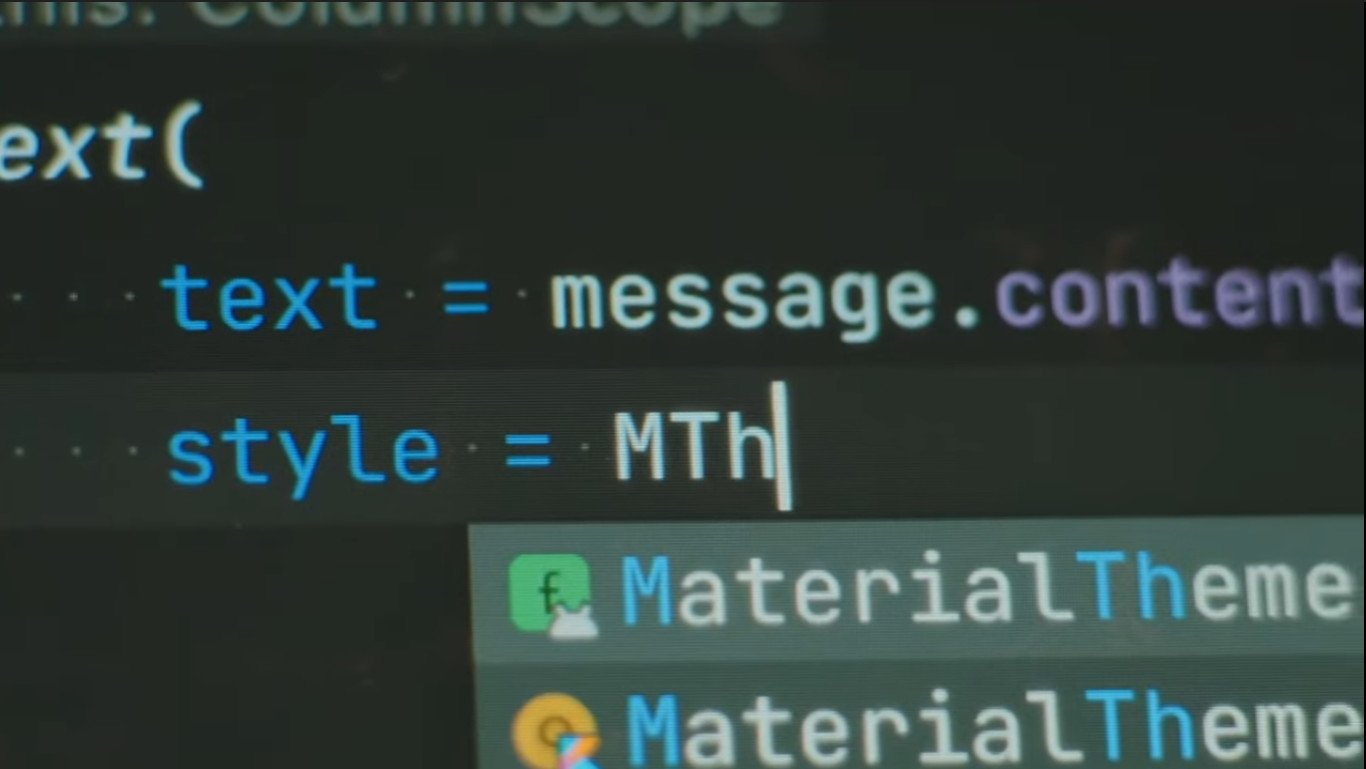

O Google deve trabalhar com eles, então tudo o que planeja fazer com uma nova versão do Android é amigável ao desenvolvedor. Isso significa que não é muito difícil escrever aplicativos que possam usar novos recursos ou que não quebrem novas regras, e atualizar aplicativos mais antigos é um processo simples.

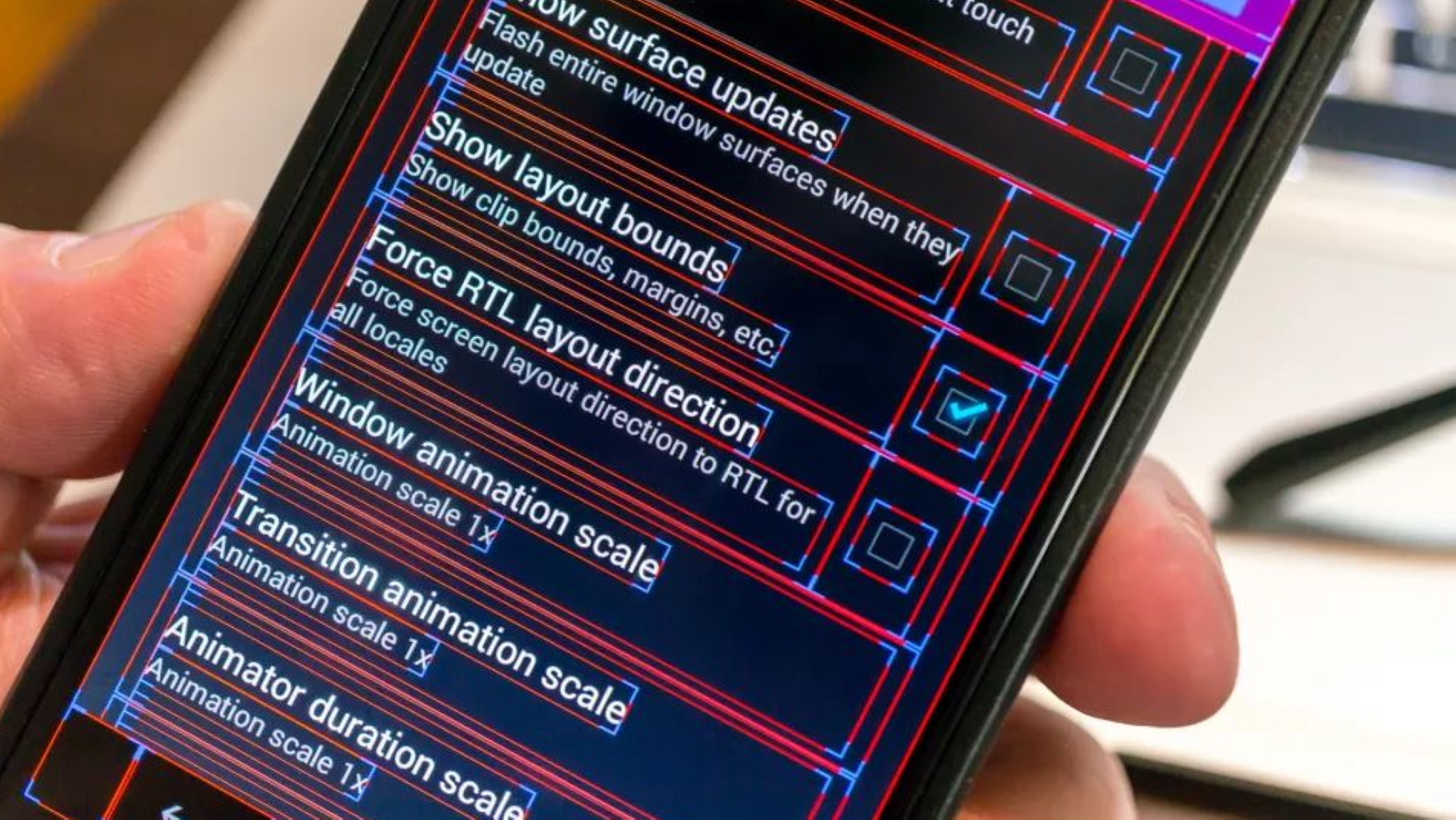

Lançar versões de teste da nova versão para que os desenvolvedores possam experimentá-la e fornecer feedback é uma grande parte do processo. O Google pode ser capaz de pensar em algo novo, mas os desenvolvedores poderão ver como isso os afeta assim que tentarem. Eles podem então dizer ao Google o que gostam, o que não gostam e o que não funciona.

O Google escuta esse feedback; é necessário se quiser manter os desenvolvedores felizes. As versões do Android eventualmente chegam a um ponto em que as alterações no funcionamento interno são concluídas, e é importante iniciar o processo o mais cedo possível se o Google quiser que você compre um telefone Android na próxima vez que precisar de algo novo.

É importante lembrar que alguns desenvolvedores, como a equipe de software da Samsung ou o pessoal do Spotify, por exemplo, fazem parte do processo antes de qualquer atualização ser disponibilizada para teste. É igualmente importante perceber que as necessidades de equipes menores ou mesmo de desenvolvedores de aplicativos individuais não são as mesmas de uma empresa como a Samsung. Ambos os grupos de desenvolvedores, os grandes e os pequenos, são importantes.

A única maneira de obter esse tipo de insight é descartar as compilações de visualização o mais cedo possível.

O Google também precisa de alguns de nós para testar

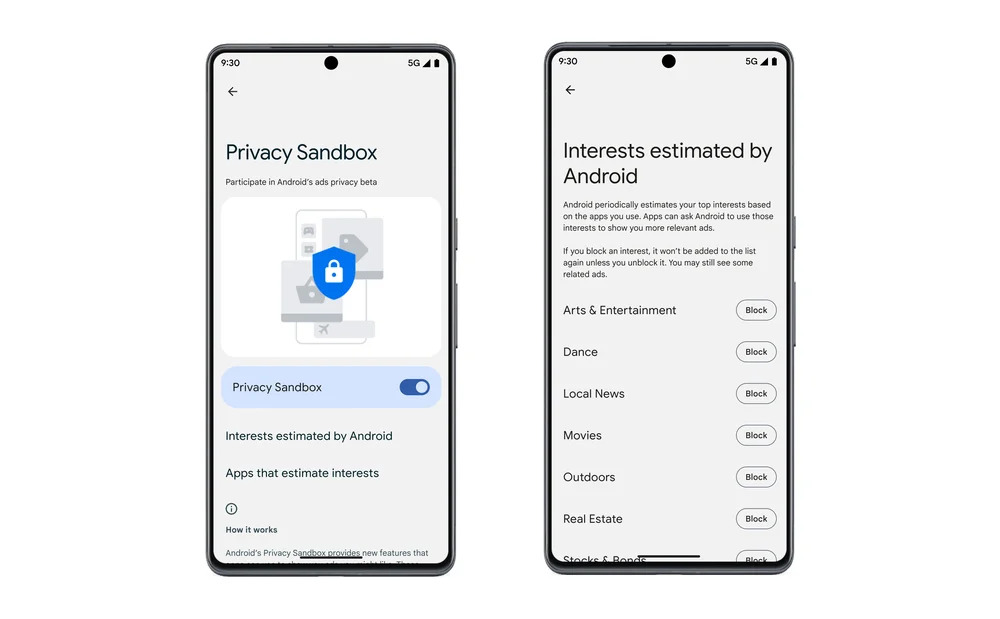

Você já sabe que provavelmente não deveria brincar com a versão beta (especialmente as pré-visualizações de desenvolvimento pré-beta) do Android no seu telefone. Mas o Google sabe que algumas pessoas farão isso de qualquer maneira. Alguns até farão isso em um telefone do qual dependem e usam como motorista diário. Os usuários que jogam dessa forma também são muito importantes.

A primeira visualização do Android 15 acabou de retirar a atualização de imagens OTA (over-the-air) porque estava totalmente quebrada, oferecendo mensagens de que seu telefone estava “corrompido” para muitos usuários quando a atualização estava tentando ser instalada. Vemos compilações e atualizações sendo retiradas com frequência, e às vezes você precisa de muitos participantes para encontrar esses bugs.

Atualizar o software do seu telefone é complicado e há muitas maneiras de isso dar errado. Às vezes, são arquivos grandes enviados e você precisa de espaço no telefone para fazer o trabalho. Com tantas peças móveis, surgem problemas. Quando o mesmo problema surge com mais de um punhado de usuários, é importante investigar o que está acontecendo.

A única maneira de fazer isso é ter um conjunto de dados grande o suficiente. Se um bug afeta a todos, é muito mais fácil diagnosticar e corrigir do que algo que afeta apenas algumas pessoas. É importante que um número suficiente de usuários encontre problemas se o Google quiser tentar corrigi-los. A melhor maneira de ver mais usuários com problemas é, em primeiro lugar, ter muitos usuários.

Não apenas o Google

Pré-visualizações para desenvolvedores e programas beta são importantes para qualquer grande projeto de software, não apenas para a versão Pixel do Android do Google. É por isso que a Samsung tem programas de teste One UI e a Microsoft tem seus especialistas. Até a Apple gosta de enviar versões de teste com bugs para qualquer pessoa disposta a experimentá-las.

Os betas do Android são particularmente importantes para o Google, porque ele tem duas versões do Android nas quais está trabalhando – o software que roda em telefones Pixel e a base do Android que todos usam. Essa base tem para ser grande; estável e praticamente livre de bugs. É muito mais importante para o Google como empresa do que o software Pixel, mas enviá-lo para participantes dispostos a usar um Pixel é uma boa maneira de testar ambas as versões.

O Android 15 se tornará oficialmente um software beta em abril e ainda apresentará muitos bugs quando isso acontecer. É apenas importante que olhos suficientes vejam esses bugs, junto com os desenvolvedores testando como os novos recursos são implementados. O programa Android Beta pode ser complicado, mas é realmente a melhor maneira de fazer isso.

.