.

Bill Skarsgård explica a origem do mais novo vilão de John Wick 4, Marquis de Gramont, que está no caminho para matar o protagonista de Keanu Reeves.

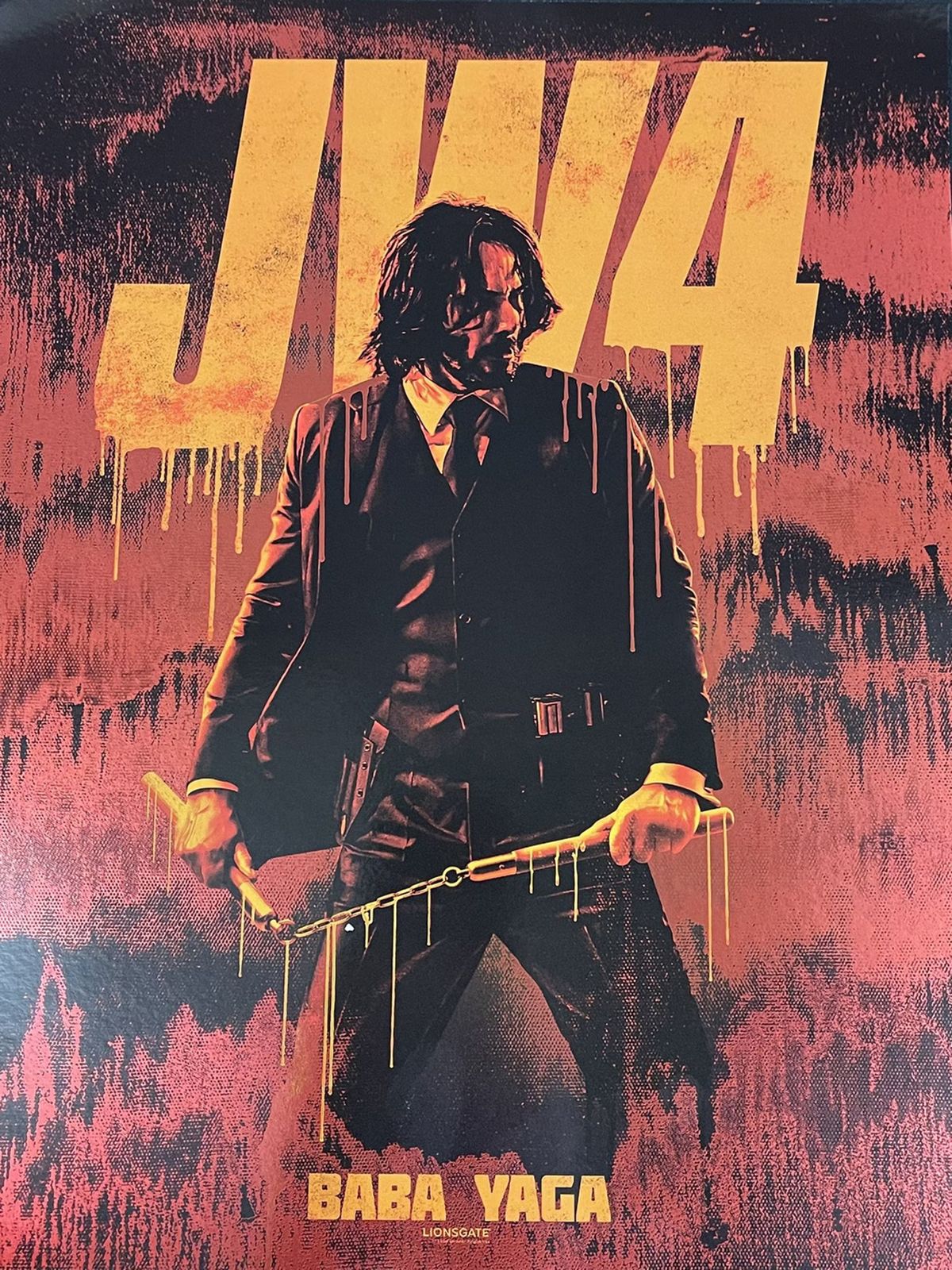

Bill Skarsgård explica exatamente quem é o novo vilão em John Wick: Capítulo 4 é. O John Wick A franquia segue Wick, um assassino habilidoso, enquanto ele tenta desesperadamente encontrar uma maneira de se aposentar após a morte de sua esposa. Quando seu amado cachorrinho é morto, ele é jogado de volta na briga e precisa enfrentar a Mesa Principal para ganhar a oportunidade de finalmente descansar.

John Wick: Capítulo 4 está liberando seu universo adicionando uma ampla gama de novos personagens à série. Com Wick conhecendo novos amigos e novos inimigos, vários rostos familiares estão sendo adicionados ao filme, incluindo ISTOO ator de Pennywise, Bill Skarsgård. Em entrevista com Filme total, Skarsgård explica exatamente quem é seu personagem, o Marquês de Gramont. Confira sua citação (via CBR):

“O Marquês é um jovem de origem desconhecida que rapidamente subiu a escada dentro da Mesa Principal fazendo Deus sabe o quê. Sempre o vi como alguém da sarjeta que agora saboreia os ternos brilhantes que está vestindo. Ele funciona como o novo conjunto de xerife para livrar o mundo de John Wick de uma vez por todas.”

Tudo o que sabemos sobre John Wick: Capítulo 4

Com Wick enfrentando a Mesa Principal, a ação em John Wick: Capítulo 4 vai ficar fora de série. Wick terá que lutar contra velhos amigos e companheiros que podem ser mais leais à Mesa Principal do que ele, o que pode representar um sério perigo para o assassino aposentado. Configurado no final de John Wick: Capítulo 3 – Parabellum, John Wick: Capítulo 4 começará exatamente onde o filme anterior parou.

O projeto terá cerca de 150 minutos de duração e será repleto de lutas, tiroteios e manobras políticas contra a Mesa Principal. Embora ainda não haja confirmação de John Wick: Capítulo 5, o sucesso das iterações anteriores o torna praticamente inevitável. Infelizmente, John Wick: Capítulo 4 foi adiado várias vezes, devido a problemas decorrentes da pandemia do COVID-19, o que pode ter contribuído para o motivo do anúncio de John Wick: Capítulo 5 tem demorado tanto para chegar.

Muitos personagens novos estão chegando John Wick: Capítulo 4, com o Marquês de Gramont como chefe entre eles. Juntando-se a ele estão Caine (Donnie Yen), Shimazu (Hiroyuki Sanada), Katia (Natalia Tena), The Tracker (Shamier Anderso), The Precursor (Clancy Brown), Killa (Scott Adkins) e Akira (Rina Sawayama). O projeto dará a Wick a oportunidade de se provar mais uma vez como o maior assassino do mundo, embora ele prefira terminar. John Wick: Capítulo 4 um homem livre, mesmo que o Marquês de Gramont preferisse vê-lo morto.

Fonte: Total Film (via CBR)

Principais datas de lançamento

.