.

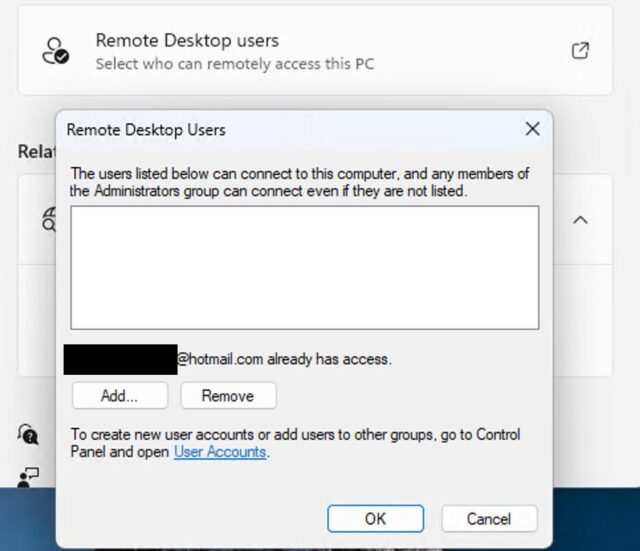

A capacidade de usar uma senha revogada para fazer login através do RDP ocorre quando uma máquina Windows assinada com uma conta Microsoft ou Azure está configurada para ativar o acesso remoto à área de trabalho. Nesse caso, os usuários podem fazer login sobre o RDP com uma senha dedicada que é validada com uma credencial armazenada localmente. Como alternativa, os usuários podem fazer login usando as credenciais da conta on -line usada para entrar na máquina.

Uma captura de tela de uma janela de configuração RDP mostrando uma conta da Microsoft (para o Hotmail) tem acesso remoto.

Mesmo depois que os usuários alteram a senha da conta, no entanto, ela permanece válida para os logins do RDP indefinidamente. Em alguns casos, relatou Wade, várias senhas mais antigas funcionarão enquanto as mais novas funcionarão. O resultado: acesso persistente ao RDP que ignora a verificação em nuvem, a autenticação multifatorial e as políticas de acesso condicional.

Wade e outro especialista em segurança do Windows disseram que o comportamento pouco conhecido pode ser caro em cenários em que uma conta da Microsoft ou do Azure foi comprometida, por exemplo, quando as senhas para elas foram vazadas publicamente. Nesse evento, o primeiro curso de ação é alterar a senha para impedir que um adversário o use para acessar recursos sensíveis. Enquanto a alteração de senha impede que o adversário faça login na conta da Microsoft ou do Azure, a senha antiga fornecerá um acesso adversário à máquina do usuário através do RDP indefinidamente.

“Isso cria um backdoor silencioso e remoto em qualquer sistema em que a senha já foi armazenada em cache”, escreveu Wade em seu relatório. “Mesmo que o invasor nunca tenha acesso a esse sistema, o Windows ainda confiará na senha.”

Will Dormann, analista sênior de vulnerabilidades da empresa de segurança, concordou.

“Não faz sentido do ponto de vista da segurança”, escreveu ele em uma entrevista on -line. “Se eu sou um sysadmin, esperaria que no momento em que alterei a senha de uma conta, as credenciais antigas dessa conta não possam ser usadas em nenhum lugar. Mas esse não é o caso”.

O cache de credenciais é um problema

O mecanismo que torna tudo isso possível é o cache de credenciais no disco rígido da máquina local. Na primeira vez em que um usuário faz login no uso de credenciais da conta Microsoft ou do Azure, o RDP confirmará a validade da senha online. O Windows então armazena a credencial em um formato criptograficamente protegido na máquina local. A partir de então, o Windows validará qualquer senha inserida durante um login RDP comparando -o com a credencial armazenada localmente, sem pesquisa on -line. Com isso, a senha revogada ainda fornecerá acesso remoto através do RDP.

.