.

Já tentou fazer login em sua conta e de repente percebeu que foi bloqueado? Graças a um código de recuperação, você pode ter acesso total à sua conta rapidamente!

Qual é o princípio por trás de um código de recuperação? É bem simples e não, você não precisa ser um analista de dados de primeira linha para entender.

O que é um código de recuperação?

Um código de recuperação, às vezes conhecido como código de backup, é um código exclusivo e seguro gerado por um site ou plataforma como backup para ajudá-lo a recuperar o acesso à sua conta caso tenha esquecido ou extraviado suas informações de login.

Um código de recuperação geralmente é gerado ao criar uma conta ou habilitar a autenticação de dois fatores. Você é obrigado a manter isso seguro para poder recuperar o controle de sua conta quando o login for impossível.

Embora as modalidades difiram de um serviço online para outro, geralmente é facilmente acessível com o clique de um botão – por exemplo, Esqueceu a senha. Isso funciona mesmo quando você perde seu dispositivo de autenticação de dois fatores.

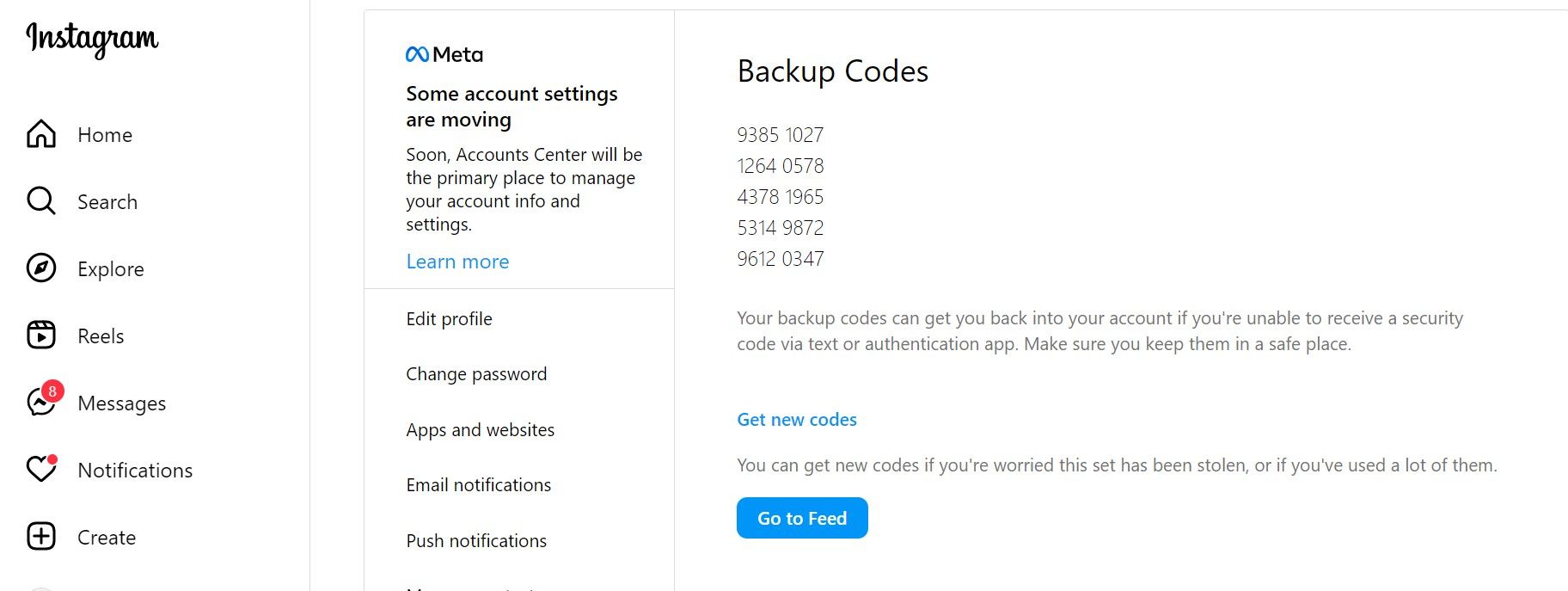

É uma informação sensível que deve ser guardada com cuidado e não deve ser compartilhada com terceiros de forma alguma. Veja como são os códigos de recuperação do Instagram:

Como um código de recuperação mantém suas contas seguras?

Pense na sua conta como um prédio com uma porta da frente, uma ou duas fechaduras e uma porta dos fundos oculta. Os bloqueios podem ser comparados à segurança de login normal e à autenticação de dois fatores que você configurou.

Esse backdoor oculto é o código de recuperação e é indispensável para manter suas contas seguras de várias maneiras.

Recuperação de conta

Uma senha esquecida não deve ser o motivo pelo qual você não pode mais acessar suas contas se tiver um código de recuperação. Usando o código de recuperação, você pode desbloquear sua conta e redefinir sua senha para impedir o acesso não autorizado de outras pessoas, que podem tentar redefinir suas credenciais de login usando outros meios ilegais.

Proteção contra ataques de engenharia social

Os ataques de engenharia social (por exemplo, phishing) envolvem induzir os usuários a divulgar seus detalhes de login. Se você tiver um código de recuperação configurado, ele pode funcionar como uma camada extra de proteção contra esses ataques.

Mesmo que alguém consiga roubar seus detalhes de login por meio de um ataque de phishing, eles ainda precisam do seu código de recuperação para redefinir sua senha e obter acesso à sua conta.

Os códigos de recuperação são de uso único e com limite de tempo

Você só pode usar a maioria dos códigos de recuperação uma vez, enquanto alguns têm um período de validade. Isso aumenta sua segurança porque eles não podem ser reutilizados por terceiros não autorizados, mesmo que consigam obtê-los.

Práticas recomendadas para usar códigos de recuperação

Qual é o sentido de se dar ao trabalho de ter um código de recuperação como uma camada adicional de segurança se práticas de gerenciamento inadequadas vão mantê-lo bloqueado de qualquer maneira? Veja o que você precisa fazer para manter seus códigos de recuperação e, portanto, suas contas seguras.

Armazene códigos de recuperação com segurança, uma vez gerados

Depois de gerar um código de recuperação, seja ao abrir uma nova conta ou ativar a autenticação de dois fatores em sua mídia social, certifique-se de copiá-lo e mantê-lo seguro. Não aconselhamos mantê-lo em seu e-mail ou armazenamento em nuvem, pois eles podem ser acessados e seus dados roubados. Mesmo usando papel é preferível.

Não reutilize códigos de recuperação

Os códigos de recuperação devem ser usados uma vez e gerados novamente após serem usados. Os códigos de recuperação são de usuário único e tentar reutilizar esses códigos pode abrir sua conta para infiltração.

Não compartilhe seus códigos de recuperação com ninguém

Mantenha seu código de recuperação o mais discreto possível. Certifique-se de não compartilhar seus detalhes de login ou código de recuperação com mais ninguém, incluindo amigos, familiares ou outras pessoas de confiança.

Os códigos de recuperação são confidenciais e devem permanecer assim.

Revise e atualize os códigos de recuperação de tempos em tempos

Assim como você deve atualizar suas senhas regularmente, é uma boa prática revisar e atualizar seus códigos de recuperação de tempos em tempos. Gere novos códigos de recuperação se suspeitar de sinais de que sua conta foi comprometida de alguma forma ou se você simplesmente não os atualiza há algum tempo.

Alternativas ao uso de códigos de recuperação

Se, por algum motivo, você preferir outra medida de segurança para suas contas além dos códigos de recuperação, existem alternativas que você pode tentar. Essas alternativas não oferecem segurança reduzida em nenhum sentido. Eles funcionam tão bem quanto os códigos de recuperação, com apenas pequenas diferenças em seus mecanismos de ação.

Dispositivos confiáveis

Um dispositivo confiável é qualquer dispositivo no qual você fez login anteriormente e pode usar para autorizar um novo login em sua conta se não tiver acesso aos seus códigos de recuperação.

Dispositivos confiáveis podem ser um risco de segurança, apesar de serem uma maneira prática de acessar sua conta. Por exemplo, se um de seus dispositivos confiáveis for roubado, um terceiro poderá usá-lo para invadir sua conta e roubar seus dados. É importante manter seus dispositivos confiáveis seguros e adicionar apenas dispositivos exclusivos.

Autenticação biométrica

Atualmente, a maioria dos dispositivos oferece suporte a métodos de autenticação biométrica, como impressão digital, reconhecimento facial ou de voz. Você pode usá-los como uma alternativa aos códigos de recuperação, pois são relativamente seguros e podem funcionar em várias contas ou serviços.

Use um endereço de e-mail de backup

Muitos serviços online permitem que você forneça um endereço de e-mail de backup ao configurar uma conta com eles.

Você pode usar esse endereço de backup para recuperar a conta se o endereço de e-mail principal estiver inacessível. Para garantir que esse backdoor ainda seja uma opção, mantenha o backup atualizado e acessível.

Usar tokens de hardware

Os tokens de hardware são dispositivos eletrônicos que geram senhas de uso único (OTPs) para fazer login em um sistema de computador.

Esses tokens não dependem de um telefone ou endereço de e-mail. Em situações em que eles são comprometidos, os tokens de hardware certamente são úteis.

Recupere sua conta com um código de recuperação

Lembre-se, você ainda pode recuperar sua conta quando parece que toda a esperança está perdida. Quando se trata de proteger suas contas online, um código de recuperação é uma arma secreta confiável para se ter em seu arsenal de segurança.

Fique esperto, fique seguro e mantenha esse código de recuperação à mão – pode ser apenas a única medida que você tem para recuperar seus dados.

.