No final da noite, você fecha a tampa do seu laptop e o esquece até de manhã. Mas enquanto você está dormindo, seu computador está ocupado assediando empresas, enviando spam e ganhando dinheiro para outra pessoa.

Essas são apenas algumas coisas que os dispositivos infectados fazem para o mestre da botnet. Saiba o que são botnets e como você pode proteger seus dispositivos de se tornarem parte deles.

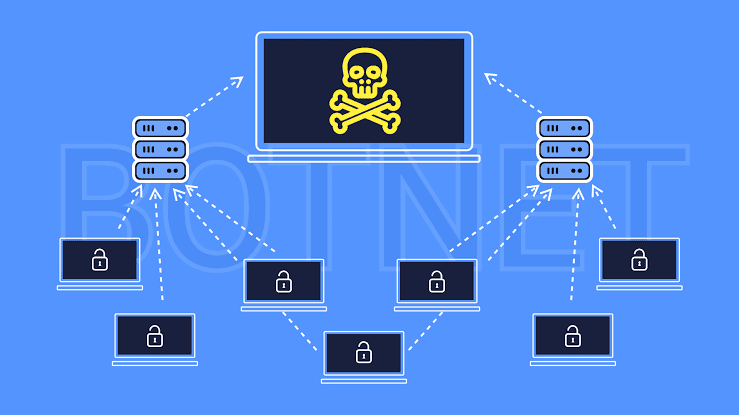

Uma botnet é uma rede de dispositivos infectados que os cibercriminosos usam para realizar seus ataques. Esses dispositivos robóticos pertencem a vítimas inocentes, que não têm ideia de que outra pessoa está controlando seu computador, telefone ou outro dispositivo inteligente.

Os cibercriminosos usam botnets para realizar campanhas massivas de spam, realizar ataques de negação de serviço distribuído , minerar criptomoedas, alugá-las para ganhar dinheiro etc. tarefa que requer muito poder de computação. O que os torna maliciosos e ilegais é a maneira como são criados (infectando secretamente os dispositivos das pessoas) e usados.

Como funcionam as botnets

Os cibercriminosos controlam seus dispositivos zumbis por meio de malware . Ele se instala junto com outro software ou quando os usuários clicam em links maliciosos e baixam arquivos infectados. Os golpes de phishing são uma maneira popular de criar botnets. Você recebe um e-mail de aparência legítima, baixa o anexo, tenta abri-lo e nada acontece. A maioria das pessoas o exclui e esquece, sem perceber que instalou malware de botnet em seu dispositivo.

Às vezes, os cibercriminosos tentam usar seu dispositivo sem que você perceba. Em uma fraude de anúncios, a pessoa que controla o botnet usará apenas uma pequena quantidade dos recursos do seu navegador para enviar tráfego para os anúncios direcionados e ganhar dinheiro com eles. Eles criarão uma extensa rede com centenas de milhares de bots para que os usuários infectados nunca suspeitem de nada.

Mas quando os cibercriminosos usam seus botnets para mineração de criptografia , os usuários infectados provavelmente perceberão isso mais cedo ou mais tarde. A mineração de criptomoeda requer muito poder de processamento, o que diminui significativamente outros processos no dispositivo.

Sinais de que seu dispositivo faz parte de uma botnet

Contas altas de internet. Se o seu plano mensal de internet for baseado na quantidade de dados que você usa, você certamente verá um pico. Por mais difícil que seja financeiramente, também é uma das maneiras mais rápidas de descobrir que seu dispositivo faz parte de uma botnet.

Internet lenta. Este é um sinal menos óbvio de malware, que você pode não notar por mais tempo. Se o seu dispositivo for usado apenas à noite, pode levar algum tempo para você suspeitar que algo está errado. Alguns provedores de serviços de Internet definirão limites de largura de banda depois de perceberem que você começou a usar muitos dados de repente. Se o seu Wi-Fi doméstico é rápido no início do mês e mal rastreia no final, o malware de botnet pode ser a resposta.

Dispositivo lento. Quando os cibercriminosos usam seus botnets para algo que exige muito poder de computação, isso afeta os dispositivos infectados. Por exemplo, a mineração de criptografia pode desgastar rapidamente seu computador, mesmo que seja novo. Se ficar lento e sem resposta, é um sinal de que outra pessoa pode estar usando-o remotamente.

Problemas legais. Os hackers podem usar botnets para DDoS em um servidor ou em uma plataforma online como parte de um ataque cibernético maior. Quando seu dispositivo for detectado como parte de algo assim, talvez você precise se explicar para as autoridades. Embora você possa provar que não participou conscientemente de nenhum ataque, ainda é provável que perca algum tempo e dinheiro fazendo isso.

Como proteger seus dispositivos

Verifique os aplicativos e softwares antes de instalá-los em seu dispositivo. O malware geralmente acaba nos computadores das pessoas junto com outros softwares legítimos. Sempre preste atenção aos aplicativos que você baixa para seus dispositivos móveis também, especialmente se for um jogo pago popular que você encontrou gratuitamente em alguma loja de aplicativos de terceiros obscura. Esses tipos de golpes certamente causarão danos ao seu dispositivo de uma forma ou de outra.

Fique atento a possíveis tentativas de phishing. Isso vale para todas as suas contas on-line pessoais e de trabalho, não apenas para e-mails. Phishing vem em muitas formas e tamanhos diferentes, e você deve saber reconhecer todos eles. Seja especialmente cuidadoso se a mensagem contiver links ou anexos – sempre verifique três vezes antes de clicar em qualquer coisa.

Mantenha a calma online. Um banner chamativo com uma oferta de outro mundo pode levar algumas pessoas a clicar sem pensar. Não seja essa pessoa – se você estiver visitando um site com conteúdo questionável, seus anúncios podem levá-lo a páginas da Web totalmente maliciosas repletas de malware.

Use software de segurança. Um anti-malware confiável lhe dará uma certa tranquilidade, mas não será capaz de capturar todos os softwares maliciosos. Você pode adicionar uma camada extra de proteção com um antivírus completo que o protegerá de acessar sites maliciosos conhecidos, para que o malware nunca chegue ao seu dispositivo.

Mantenha seus dispositivos atualizados. Não permita que os cibercriminosos explorem brechas de segurança conhecidas. Os desenvolvedores lançam regularmente patches de segurança — tudo o que você precisa fazer é instalá-los.

Altere as credenciais padrão. Os cibercriminosos geralmente visam dispositivos de IoT, pois são fáceis de invadir. A segurança da IoT geralmente é ignorada por seus usuários, mas você pode melhorar seu jogo alterando o nome de usuário e a senha do administrador e configurando uma rede doméstica segura. Certifique-se de escolher senhas difíceis de adivinhar e use um gerenciador de senhas confiável.