.

Porém, nem todas as atualizações são úteis – e, em alguns casos, elas podem causar mais problemas do que resolver. O erro 0x80242016 do Windows Update é uma dessas mensagens de erro relatadas ao tentar instalar determinadas atualizações de recursos em um computador com Windows.

Neste guia, forneceremos algumas soluções possíveis que podem ajudá-lo a voltar a funcionar rapidamente.

O que causa o erro de atualização do Windows 0x80242016?

Existem várias causas possíveis para o erro 0x80242016 do Windows Update. Alguns deles incluem:

- O software de segurança de terceiros pode entrar em conflito com o processo do Windows Update.

- Se houver arquivos de sistema corrompidos ou defeituosos, isso pode levar a esse código de erro.

- Conexão de internet lenta ou não confiável.

- Pode haver drivers desatualizados ou incompatíveis.

Agora sabemos o que causa esse código de erro, então vamos para as soluções.

1. Reinicie o seu computador

Às vezes, tudo o que você precisa é reiniciar o computador e ele funcionará sem nenhum trabalho extra necessário. Na verdade, reiniciar o computador limpa os arquivos temporários e redefine certos componentes que podem ajudar a eliminar o erro.

Portanto, antes de tentar qualquer outra solução, reinicie o computador e verifique se isso resolve o problema.

2. Verifique sua conexão com a Internet

Se você encontrou esta mensagem de erro, pode ser devido a uma conexão de internet não confiável ou lenta. Reserve um momento e visite um site que permite verificar a velocidade da Internet. Sua velocidade é consistente? Caso contrário, tente entrar em outra rede e verifique se isso resolve o problema.

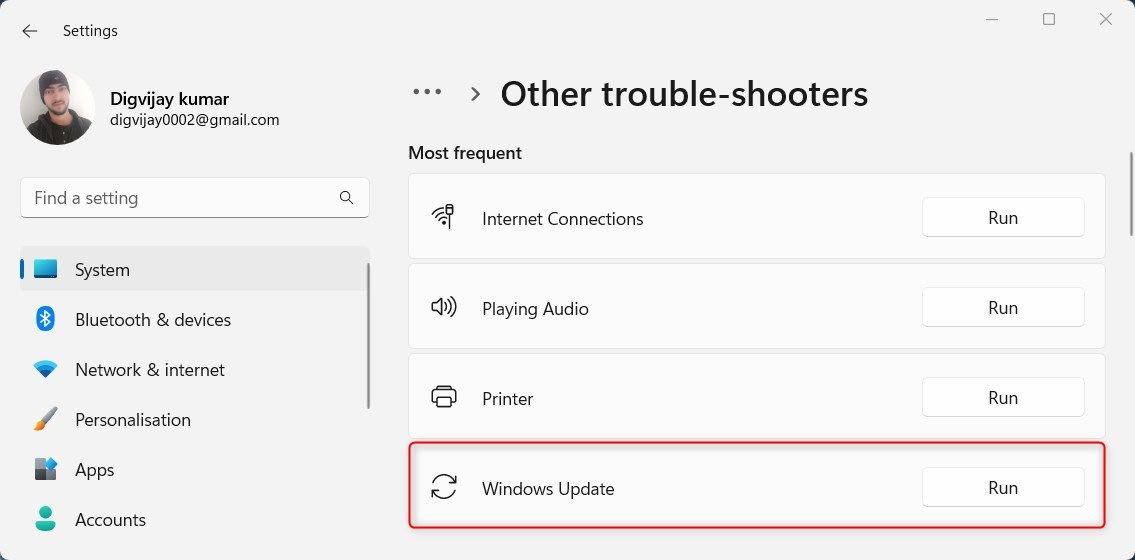

3. Execute a solução de problemas do Windows Update

O Solucionador de problemas do Windows Update é uma poderosa ferramenta interna que pode reconhecer e resolver certos dilemas com o processo do Windows Update. Conseqüentemente, se você ainda estiver enfrentando o erro 0x80242016 em relação à atualização do Windows, executar esta ferramenta eficiente pode ser exatamente o que você precisa para uma solução.

Para executar esta ferramenta, siga estas etapas:

- Imprensa Vitória + eu no teclado para abrir a janela Configurações. Para obter mais informações, consulte nosso guia sobre como abrir a janela Configurações.

- Vá para Sistema > Solução de problemas > Outros solucionadores de problemas.

- Ao lado de Windows Update, clique no botão Correr opção.

Depois de concluir o processo de solução de problemas, verifique se ele resolve o erro.

4. Desative temporariamente o software de segurança

Às vezes, o software de segurança de terceiros pode interferir no processo do Windows Update, o que pode resultar no erro 0x80242016. Para descartar isso, você pode desativar temporariamente o software de segurança e tentar instalar a atualização novamente.

Normalmente, seu antivírus vem com uma opção para desabilitar temporariamente seus escudos. Se não tiver certeza de como fazer isso, consulte a documentação do seu antivírus para obter instruções. Se você estiver usando o antivírus integrado do Windows, confira como desativar o firewall do Windows Defender no Windows para obter etapas detalhadas.

Depois de fazer isso, reinicie o computador e tente instalar a atualização novamente.

5. Execute o comando SFC e DISM

Se as soluções acima não resolverem o problema, pode valer a pena executar o Verificador de arquivos do sistema integrado do Windows, que verifica seu sistema em busca de arquivos ausentes ou corrompidos e os substitui quando necessário.

Para executar ambos, confira nosso guia sobre a diferença entre CHKDSK, DISM e SFC para obter instruções sobre como usar essas ferramentas.

6. Limpe a pasta de distribuição de software

Para instalar atualizações e evitar problemas com mensagens de erro, a Pasta de Distribuição de Software precisa ser limpa. Esta pasta armazena arquivos temporários que são utilizados enquanto o Windows está realizando suas atualizações; no entanto, se esta pasta for corrompida, pode impedir que você os instale com êxito.

Portanto, limpar esta pasta importante ajudará a resolver quaisquer problemas de instalação e permitirá que seu sistema funcione sem problemas novamente. Veja como fazer:

- Abra a caixa de diálogo Executar comando (veja como abrir a caixa Executar comando para obter instruções sobre como fazer isso).

- Tipo cmd e bater Digitar para iniciar o prompt de comando.

- Na linha de comando, digite o seguinte comando e pressione Enter após cada um:

net stop wuauserv

net stop bits

net stop cryptSvc

net stop msiserver

A execução do comando acima interromperá os serviços como BITS, Cryptographic, MSI Installer e Windows Update.

- Agora abra o File Explorer e navegue até o caminho:

-

C:WindowsSoftwareDistribution

- Dentro da pasta SoftwareDistribution, selecione todos os arquivos (Ctrl + A) e clique em Excluir.

- Em seguida, abra a janela do prompt de comando novamente e execute o seguinte comando:

net start wuauserv

net start bits

net start cryptSvc

net start msiserver

Depois de concluir o processo, reinicie o computador e verifique o Windows Update para garantir que ele resolva o código de erro.

7. Baixe e instale manualmente as atualizações

Outra solução para tentar se as correções acima não funcionarem é baixar e instalar as atualizações manualmente. Confira como atualizar as atualizações do Windows manualmente para obter mais informações.

Resolvendo o erro de atualização do Windows 0x80242016

O Windows Update mantém seu dispositivo atualizado com os melhores e mais recentes recursos – mas às vezes essas atualizações podem causar problemas e gerar uma mensagem de erro como 0x80242016. Felizmente, temos algumas soluções fáceis que podem ajudá-lo a corrigir esse código de erro no seu PC com Windows.

.