.

Em 2015, pesquisadores relataram uma descoberta surpreendente que alimentou preocupações de segurança em todo o setor – um ataque chamado RowHammer que poderia corromper, modificar ou roubar dados confidenciais quando um aplicativo simples de nível de usuário acessasse repetidamente certas regiões de chips de memória DDR. Nos anos seguintes, os fabricantes de chips de memória lutaram para desenvolver defesas que impedissem o ataque, principalmente limitando o número de vezes que os programas poderiam abrir e fechar as regiões alvo do chip em um determinado momento.

Recentemente, os pesquisadores desenvolveram um novo método para criar os mesmos tipos de bitflips induzidos pelo RowHammer, mesmo na mais nova geração de chips, conhecidos como DDR4, que possuem as mitigações do RowHammer integradas. Conhecido como RowPress, o novo ataque não funciona “martelando” repetidamente regiões cuidadosamente selecionadas, mas deixando-as abertas por períodos mais longos do que o normal. Bitflips referem-se ao fenômeno dos bits representados quando uns mudam para zeros e vice-versa.

Ampliando ainda mais a vulnerabilidade dos chips DDR4 a ataques de perturbação de leitura – o termo genérico para induzir bitflips por meio de acessos anormais a chips de memória – os bitflips do RowPress podem ser aprimorados combinando-os com acessos RowHammer. Curiosamente, o aumento da temperatura do chip também intensifica o efeito.

“Demonstramos uma prova de conceito do programa RowPress que pode causar bitflips em um sistema real que já emprega proteções contra RowHammer”, disse Onur Mutlu, professor da ETH Zürich e coautor de um artigo publicado recentemente intitulado RowPress: Amplificando a perturbação de leitura em Chips DRAM modernos, escreveu em um e-mail. “Observe que isso não é em si um ataque. Isso simplesmente mostra que bitflips são possíveis e muitos, o que pode facilmente formar a base de um ataque. Como muitos trabalhos anteriores em segurança mostraram, uma vez que você pode induzir um bitflip, você pode usá-lo para vários ataques.”

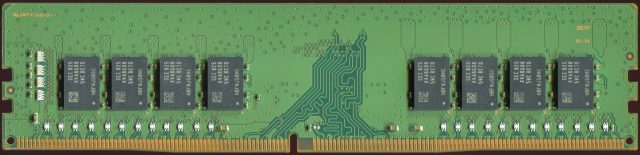

DIMMs, bits e raios cósmicos

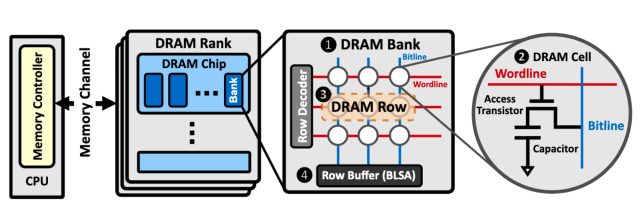

O bloco básico de construção da DRAM (memória dinâmica de acesso aleatório) é uma célula de armazenamento. Cada célula compreende um capacitor e um transistor e armazena um único bit de dados. Quando um bit é colocado em uma célula de memória, o transistor é usado para carregar ou descarregar o capacitor. Um capacitor carregado é representado por 1, enquanto um capacitor descarregado é representado por 0. Na maioria das vezes, as células DRAM são organizadas em uma matriz retangular de linhas e colunas.

Essas linhas e colunas são organizadas em fileiras e bancos para formar o que é conhecido como módulo de memória duplo em linha. Mais conhecido como DIMM, esse stick retangular se conecta à placa-mãe do computador. Quando um computador acessa um pedaço de memória, ele abre as linhas das células que armazenam os dados desejados e os transfere para a CPU.

Bitflips são conhecidos há muito tempo como um fenômeno raro e natural. Eles ocorrem quando um fluxo inesperado de elétrons dentro das portas de um transistor altera a tensão entre a fonte, ou a parte do circuito onde o fluxo se origina, e o coletor, onde o fluxo é recebido. Durante as eleições de 2003 na Bélgica, acredita-se que os raios cósmicos vindos do espaço sideral tenham causado bitflips que deram a um candidato político 4.096 votos adicionais antes de serem corrigidos. (O número 4.096, que também pode ser expresso como 212sugere que houve uma mudança de bit no 12º bit.)

Então, em 2015, pesquisadores da equipe de vulnerabilidade do Project Zero do Google descobriram uma maneira até então desconhecida de induzir artificialmente bitflips à vontade. Quando um computador martelou repetidamente uma linha DRAM, eles descobriram que poderiam causar bitflips em linhas adjacentes. No jargão do RowHammer, a linha que é martelada é conhecida como linha do agressor. A linha onde os bits são invertidos é conhecida como linha da vítima.

.