.

O Departamento de Energia dos EUA e outros órgãos federais estão entre uma lista crescente de organizações atingidas por russos que exploram a vulnerabilidade de transferência de arquivos MOVEit.

“Desde que a vulnerabilidade foi divulgada, trabalhamos em estreita colaboração com a Progress Software, com o FBI e com nossos parceiros federais para entender a prevalência nas agências federais”, Jen Easterly, diretora da Agência de Segurança Cibernética e Infraestrutura (CISA) do governo dos EUA, contado Strong The One e outros meios de comunicação em um briefing na quinta-feira.

“Agora estamos fornecendo suporte a várias agências federais que sofreram invasões afetando seus aplicativos MOVEit”, disse Easterly.

No início deste mês, a CISA e o FBI disseram que a gangue russa de ransomware Clop havia explorado uma falha de segurança no MOVEit para roubar documentos de redes vulneráveis. Embora a equipe tenha começado a vazar os nomes das vítimas ontem, os extorsionários parecem estar mantendo suas prometo deletar – e não publicar – quaisquer dados governamentais roubados.

“Não temos conhecimento de agentes do Clop ameaçando extorquir ou liberar quaisquer dados roubados de agências governamentais”, disse Easterly. “Embora estejamos muito preocupados com isso, estamos trabalhando nisso com urgência. Esta não é uma campanha como a SolarWinds que apresenta um risco sistêmico à nossa segurança nacional ou à rede de nossa nação.”

Funcionários da CISA se recusaram a dizer quais agências governamentais foram comprometidas, mas disseram que nenhum ramo militar foi afetado.

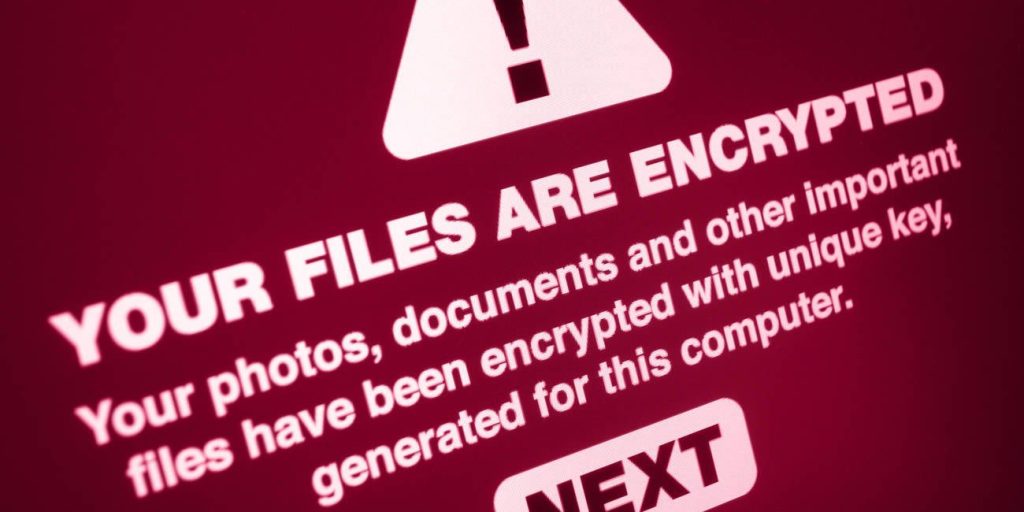

Para aqueles que precisam de um lembrete: a Progress Software cria um conjunto de software chamado MOVEit que é usado em setores como bancos e saúde para compartilhar e gerenciar documentos. Uma falha de injeção SQL dentro do código pode ser explorada para obter o controle de uma implantação MOVEit vulnerável e roubar dados dessa instalação. Essa vulnerabilidade foi amplamente explorada pelo Clop para extrair informações das vítimas e manter esses dados como resgate: sem pagamento e os arquivos vazam online.

Muitas organizações, incluindo o governo dos EUA, foram atingidas por essa falha, com Clop sendo culpado por essa exploração em massa.

DOE confirma invasão

O Departamento de Energia dos EUA confirmou na quinta-feira que Clop acessou seus dados como parte desse ataque generalizado.

“Ao saber que os registros de duas entidades do DOE foram comprometidos no ataque cibernético global ao software de compartilhamento de arquivos MOVEit Transfer, o DOE tomou medidas imediatas para evitar mais exposição à vulnerabilidade e notificou a CISA”, disse um porta-voz do DOE Strong The One.

“O departamento notificou o Congresso e está trabalhando com a aplicação da lei, CISA e as entidades afetadas para investigar o incidente e mitigar os impactos da violação”.

Esta não é uma campanha como a SolarWinds que apresenta um risco sistêmico à nossa segurança nacional ou à rede de nossa nação.

Easterly chamou as invasões de “oportunistas”, em oposição a tentativas de roubar informações específicas de alto valor, e os funcionários da CISA disseram que a maior parte dos ataques ocorreu nos dias após a Progress Software divulgar o bug em seu aplicativo de transferência de arquivos.

“Até onde sabemos, esses atores estão apenas roubando informações especificamente armazenadas em seu aplicativo de transferência de arquivos no momento exato em que ocorreu a invasão”, disse Easterly.

“Essas invasões não estão sendo aproveitadas para obter acesso mais amplo, para obter persistência em sistemas direcionados ou para roubar informações específicas de alto valor. Em suma, como entendemos, esse ataque é amplamente oportunista”.

Ou seja: isso parece ser criminosos vasculhando redes corporativas vulneráveis em busca de qualquer coisa útil que possam encontrar para ganhar dinheiro rápido, em vez de realizar espionagem planejada há muito tempo e coisas do gênero.

A Progress Software divulgou inicialmente algumas informações sobre a vulnerabilidade de injeção de SQL em seu produto de transferência de arquivos com várias ferramentas em 31 de maio e alertou que a exploração “poderia levar a privilégios escalonados e potencial acesso não autorizado ao ambiente”.

Um dia depois, o fornecedor emitiu um patch para o bug, mas a essa altura o “exploração em massa e amplo roubo de dados” já estava bem encaminhado.

Para piorar as coisas: na última sexta-feira, pesquisadores de segurança descobriram mais vulnerabilidades do MOVEit.

‘Sem coordenação com Moscou’

A Clop se gabou de que seus malfeitores exploraram a falha do MOVEit e exigiu que as vítimas corporativas pagassem um resgate, ou então iria nomeá-las e vazar qualquer informação privada que fosse exfiltrada.

Enquanto a CISA e o FBI culparam Clop pelas invasões, um alto funcionário da CISA disse que não há evidências que sugiram qualquer coordenação entre Clop e o Kremlin nos ataques do MOVEit.

O escopo completo dos ataques provavelmente não será conhecido por semanas, pelo menos, mas várias vítimas se manifestaram até agora e alertaram seus clientes, funcionários e pacientes de que seus dados privados podem ter sido roubados.

Isso inclui agências governamentais — Departamento de Educação de Minnesota nos EUA, Ofcom, regulador de telecomunicações do Reino Unido, e autoridade de saúde da província canadense de Nova Escócia — bem como corporações de alto nível como a British Airways, a BBC e a rede de farmácias Boots.

Golpe da Johns Hopkins

Também hoje, a prestigiosa Universidade Johns Hopkins de Maryland e o Sistema de Saúde Johns Hopkins disseram que seus dados foram comprometidos no “ataque generalizado de segurança cibernética” visando a vulnerabilidade MOVEit.

Em uma carta enviada à “comunidade Johns Hopkins” e compartilhada com Strong The Oneos funcionários da universidade americana disseram que souberam de uma invasão em 31 de maio.

“Esta investigação está em andamento, mas nossa avaliação inicial mostra que o ataque pode ter afetado as informações de funcionários, alunos e/ou pacientes da Johns Hopkins, mas não incluiu registros eletrônicos de saúde”, afirmou a carta. “Estamos trabalhando agora para avaliar o escopo completo do ataque e entraremos em contato diretamente com todos os indivíduos afetados o mais rápido possível.”

Johns Hopkins se recusou a responder a perguntas específicas sobre a invasão.

E o Tesco Bank também?

O Tesco Bank, um banco de varejo pertencente à maior rede de supermercados do Reino Unido, parece ter sido pego no ataque do MOVEit. Em um e-mail aos clientes esta semana, a organização financeira disse que algumas de suas informações pessoais agora podem ser roubadas:

“Queremos informá-lo de que um de nossos fornecedores de impressão foi recentemente afetado por uma violação de dados por meio de seu sistema de transferência de arquivos. Infelizmente, como parte desse ataque cibernético ao nosso fornecedor, arquivos contendo seu nome, endereço e número de conta poupança podem ter foi acessado.

“Embora entendamos que esta notícia pode ser perturbadora, queremos que você saiba que não houve violação direta dos sistemas do Tesco Bank, e isso não permite acesso direto à sua conta poupança.

“Temos trabalhado em estreita colaboração com o fornecedor para investigar o incidente. Instruímos nosso fornecedor a parar de usar o sistema de transferência de arquivos afetado e a não usá-lo novamente até que estejamos convencidos de que é seguro fazê-lo.”

Os clientes afetados recebem os habituais 12 meses de monitoramento gratuito de roubo de identidade da Experian, caso suas informações vazem e sejam mal utilizadas.

Vítimas do Clop sob pressão

A Clop – que estabeleceu um prazo de 14 de junho para as vítimas corporativas pagarem ou verem seus dados vazarem – começou a nomear organizações em seu site de vazamento, embora nos digam que elas ainda não publicaram nenhum dado roubado. Até agora, 27 organizações americanas e europeias foram identificadas, de acordo com analistas da ReliaQuest.

“As organizações listadas operam predominantemente em serviços financeiros, seguidas por saúde, produtos farmacêuticos e tecnologia”, disse a agência de segurança disse. “A partir desta atualização, não temos conhecimento de nenhum dado vazado.”

“Clop tem tantas ‘oportunidades de negócios’ – vítimas – que levará tempo para trabalhar na lista”, disse o vice-presidente da ReliaQuest, Rick Holland. Strong The One. “Ainda estamos nos primeiros dias desta campanha e, à medida que mais e mais vítimas se tornam públicas, as organizações enfrentarão decisões difíceis. Eles pagam o resgate? Eles correm o risco de vazar dados confidenciais?”

Este último ataque coloca “um alvo ainda maior” em Clop para as agências policiais e de inteligência, acrescentou Holland. “Sem dúvida, há operações em andamento para degradar e interromper as atividades do Clop, e esta última campanha do MOVEit destaca a urgência dessas atividades”.

A gigante de petróleo e gás Shell está entre as vítimas do MOVEit: disse que um “pequeno número” de funcionários e clientes usou a ferramenta e que seus sistemas de TI não foram afetados. O transporte para Londres no Reino Unido também foi atingido, com informações sobre até 13.000 motoristas potencialmente roubados pelos intrusos. A empresa norte-americana Putnam Investments, bancos, redes universitárias e muito mais estão entre os citados no site de vazamento de Clop. ®

.