.

Estou realmente animado com o lançamento do Apple Intelligence, mas acredito que há muito espaço para melhorias. A Apple poderia adicionar vários recursos para torná-lo ainda melhor. Aqui estão minhas ideias sobre o que poderia levar o conjunto de recursos de IA da Apple para o próximo nível.

O Apple Intelligence oferece apenas um recurso importante de edição de imagem chamado Clean Up, que é semelhante ao Magic Eraser do Google, permitindo que você remova objetos indesejados de fotos. Embora seja uma adição bem-vinda, não parece inovador, especialmente porque o Google e a Samsung oferecem ferramentas semelhantes há algum tempo.

Além do Clean Up, o Apple Intelligence oferece muito pouco em termos de ferramentas de edição de fotos. Em contraste, o Google Pixel 9 tem muitos recursos de IA incríveis, como o Add Me, que garante que todos sejam incluídos em fotos de grupo, ou o Reimagine, que permite substituir partes de uma imagem apenas descrevendo-a com um prompt de texto. Seria ótimo se a Apple pudesse se inspirar no Google e introduzir recursos semelhantes.

Como alguém que não é muito habilidoso em editar fotos, eu adoraria um recurso que me permitisse gerar filtros com base em um prompt de texto. Eu poderia descrever quais cores eu quero destacar mais ou o tipo de vibe que estou buscando, e o modelo de IA criaria um filtro para corresponder a essa descrição.

2 Geração de imagens mais realistas

A Apple também introduziu um novo aplicativo chamado Image Playground como parte do Apple Intelligence, permitindo que os usuários gerem imagens a partir de um prompt de texto em três estilos de arte diferentes: Animação, Ilustração e Esboço. Ele se integra perfeitamente com aplicativos como Mensagens e até mesmo plataformas de terceiros. Embora a implementação seja bem feita, não sou fã dos resultados.

Os estilos de arte parecem muito cartunescos para o meu gosto, e não consigo me ver usando o Image Playground para criar imagens e enviá-las para amigos ou familiares. Embora o modelo funcione bem para Genmojis, que permite criar emojis personalizados completamente novos por meio de um prompt de texto, deve haver estilos de arte mais realistas disponíveis.

Uma possível razão para isso é que o modelo de difusão de imagem roda no dispositivo para melhor privacidade. No entanto, eu não me importaria com um modelo de geração de imagem mais realista que rodasse no Private Cloud Compute da Apple para lidar com as maiores demandas computacionais, o que também apaga todos os seus dados após processar suas solicitações.

3 Triagem de chamadas

Um dos meus recursos favoritos no Google Pixel é a triagem de chamadas, onde o Google Assistente atende chamadas para você e fornece uma transcrição ao vivo, ajudando você a decidir se deve atender a chamada. Ele pode até mesmo atender chamadas de números desconhecidos para você e, se detectar que é uma chamada automática ou uma chamada de spam, o Google Assistente desligará a chamada automaticamente sem nunca incomodá-lo.

Seria ótimo se a Siri pudesse fazer algo parecido e gerar respostas automáticas com base no contexto. Por exemplo, se o seu iPhone sabe que você está fora, a Siri poderia pedir automaticamente para um entregador deixar o pacote na sua porta.

Infelizmente, o Apple Intelligence atualmente se limita a gerar uma transcrição e fornecer um resumo de uma chamada telefônica, mas essa é uma área que a Apple deveria considerar expandir.

4 Melhores recursos de tradução ao vivo

Embora você possa usar o aplicativo Tradutor integrado para tarefas básicas, como digitar texto e ouvi-lo lido em voz alta em outro idioma, não posso deixar de sentir que o Apple Intelligence poderia contribuir muito mais.

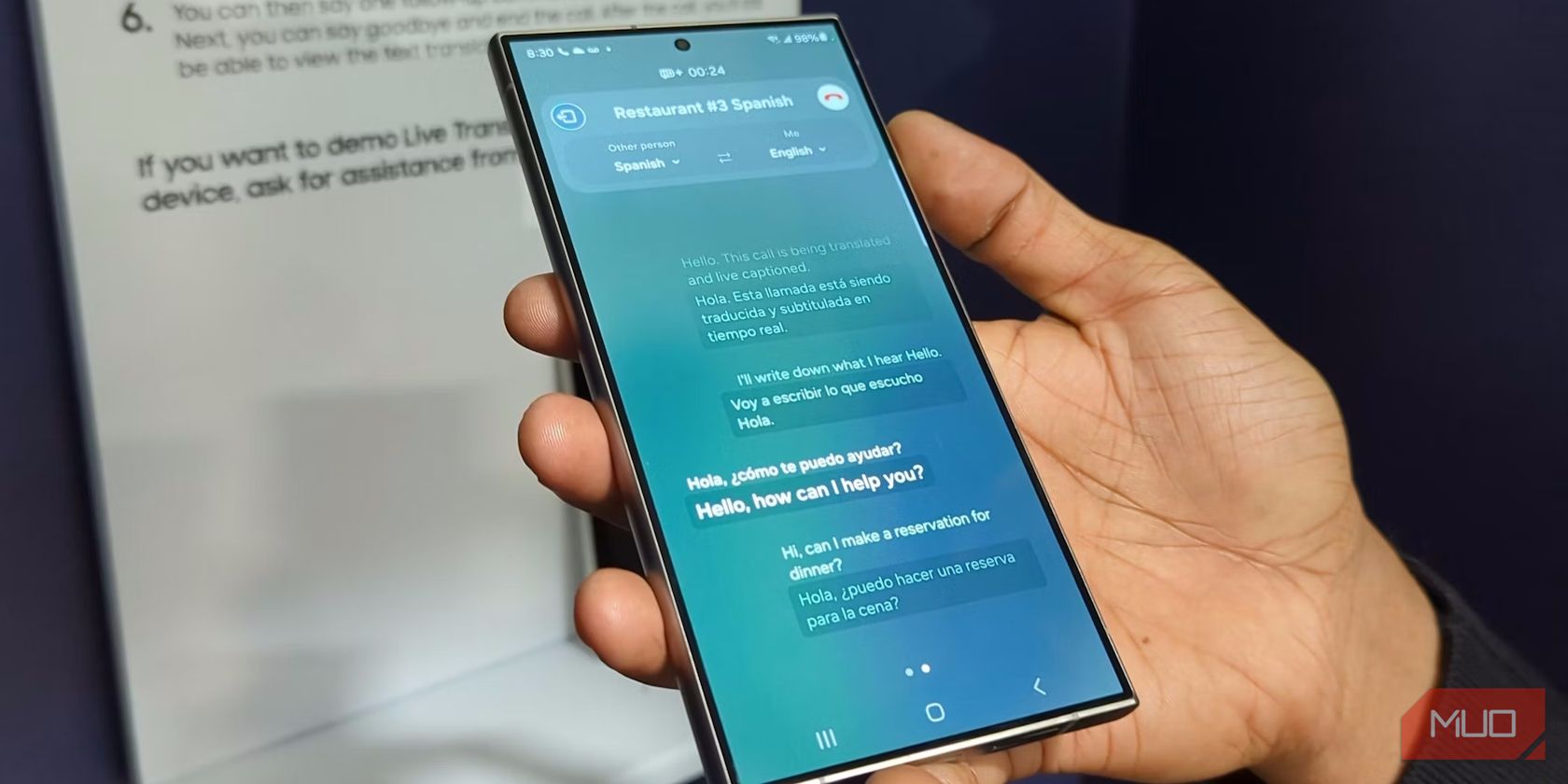

O que eu realmente gostaria de ver são ferramentas de tradução em tempo real que funcionem em todo o sistema. Um ótimo exemplo é o Live Translate da Samsung, que pode transcrever e traduzir conversas em tempo real durante chamadas telefônicas. O Google também oferece recursos semelhantes que funcionam perfeitamente em vários aplicativos, com todo o processamento acontecendo no dispositivo.

Como tanto a Samsung quanto o Google já implementaram isso e seus modelos funcionam com eficiência no dispositivo, não vejo por que a Apple não se concentrou em recursos de tradução com o Apple Intelligence.

5 A opção de escolher seu LLM de terceiros

Embora a Siri esteja recebendo uma grande atualização com recursos como reconhecimento na tela, ela ainda pode não lidar com todas as solicitações. Para preencher essas lacunas, ela usa o ChatGPT como um fallback para gerar respostas ou responder perguntas sobre fotos ou documentos.

Embora o ChatGPT seja ótimo, eu queria poder escolher qual LLM de terceiros eu quero usar, similar a como você pode mudar seu mecanismo de busca padrão. Já vimos alternativas ao ChatGPT que se destacam em tarefas específicas. Seria ainda melhor se os usuários pudessem definir preferências para tarefas diferentes; por exemplo, usar automaticamente o Claude para perguntas relacionadas a imagens, mas alternar para o Gemini ou o ChatGPT para geração de texto.

Então, esses são os recursos que eu adoraria ver no Apple Intelligence. Dito isso, ainda há muito o que esperar enquanto vemos como o conjunto de IA da Apple se compara às ofertas do Google e da Samsung. Embora não esteja disponível publicamente, você pode experimentar o Apple Intelligence nos betas do iOS 18.1 e macOS 15.1. Lembre-se de que sua experiência pode não ser totalmente estável, pois essas ainda são versões experimentais iniciais.

.