.

Milhões de e-mails militares dos EUA foram direcionados incorretamente para o Mali por meio de um “vazamento de digitação” que expôs informações altamente confidenciais, incluindo documentos diplomáticos, declarações fiscais, senhas e detalhes de viagens de altos oficiais.

Apesar dos repetidos avisos ao longo de uma década, um fluxo constante de tráfego de e-mail continua para o domínio .ML, o identificador de país do Mali, como resultado de erros de digitação de .MIL, o sufixo de todos os endereços de e-mail militares dos EUA.

O problema foi identificado pela primeira vez há quase uma década por Johannes Zuurbier, um empresário holandês da Internet que tem um contrato para administrar o domínio do país do Mali.

Zuurbier vem coletando e-mails mal direcionados desde janeiro em um esforço para persuadir os EUA a levar o assunto a sério. Ele detém cerca de 117.000 mensagens mal direcionadas – quase 1.000 chegaram apenas na quarta-feira. Em uma carta enviada aos EUA no início de julho, Zuurbier escreveu: “Esse risco é real e pode ser explorado por adversários dos EUA”.

O controle do domínio .ML será revertido na segunda-feira de Zuurbier para o governo do Mali, que é aliado próximo da Rússia. Quando o contrato de gestão de 10 anos de Zuurbier expirar, as autoridades malianas poderão reunir os e-mails mal direcionados. O governo do Mali não respondeu aos pedidos de comentários.

Zuurbier, diretor-gerente do Mali Dili, com sede em Amsterdã, abordou funcionários dos EUA repetidamente, inclusive por meio de um adido de defesa no Mali, um conselheiro sênior do Serviço Nacional de Segurança Cibernética dos EUA e até mesmo funcionários da Casa Branca.

Grande parte do fluxo de e-mail é spam e nenhum é marcado como classificado. Mas algumas mensagens contêm dados altamente confidenciais sobre o serviço militar dos EUA, contratados e suas famílias.

Seu conteúdo inclui radiografias e dados médicos, informações de documentos de identidade, listas de tripulantes de navios, listas de pessoal em bases, mapas de instalações, fotos de bases, relatórios de inspeção naval, contratos, queixas criminais contra pessoal, investigações internas sobre bullying, viagens oficiais itinerários, reservas e registros fiscais e financeiros.

Mike Rogers, um almirante americano aposentado que dirigia a Agência de Segurança Nacional e o Comando Cibernético do Exército dos EUA, disse: “Se você tiver esse tipo de acesso sustentado, poderá gerar inteligência mesmo apenas a partir de informações não classificadas”.

“Isso não é incomum”, acrescentou. “Não é normal que as pessoas cometam erros, mas a questão é a escala, a duração e a sensibilidade da informação.”

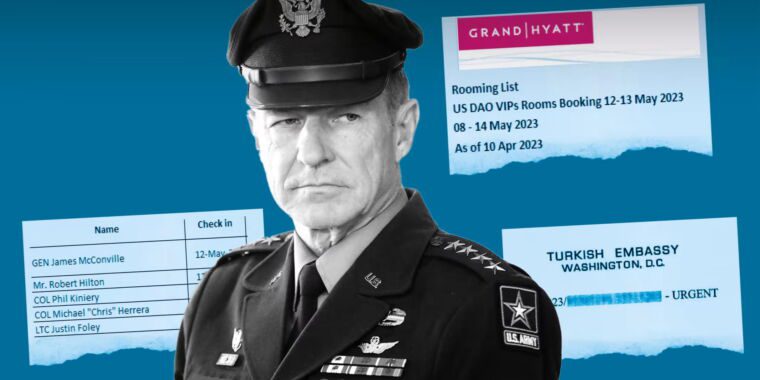

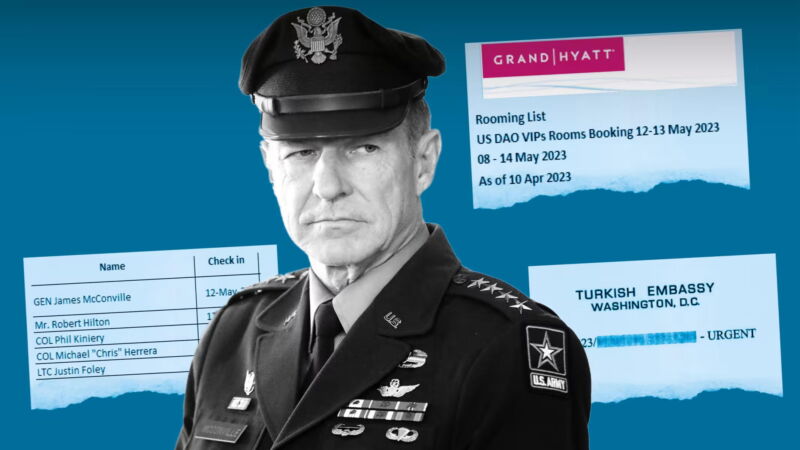

Um e-mail mal direcionado este ano incluía os planos de viagem do general James McConville, chefe do Estado-Maior do Exército dos EUA, e sua delegação para uma visita à Indonésia em maio.

O e-mail incluía uma lista completa dos números dos quartos, o itinerário para McConville e 20 outros, bem como detalhes da coleta da chave do quarto de McConville no Grand Hyatt Jakarta, onde ele recebeu um upgrade VIP para uma suíte grande.

Rogers alertou que a transferência de controle para o Mali representa um problema significativo. “Uma coisa é quando você está lidando com um administrador de domínio que está tentando, mesmo sem sucesso, articular a preocupação”, disse Rogers. “Outra é quando é um governo estrangeiro que… vê nisso uma vantagem que pode usar.”

O tenente-comandante Tim Gorman, porta-voz do Pentágono, disse que o Departamento de Defesa “está ciente desse problema e leva a sério todas as divulgações não autorizadas de informações controladas de segurança nacional ou informações controladas não classificadas”.

Ele disse que os e-mails enviados diretamente do domínio .mil para endereços do Mali “são bloqueados antes de saírem do domínio .mil e o remetente é notificado de que deve validar os endereços de e-mail dos destinatários pretendidos”.

.