.

Principais conclusões

- Chaves de acesso são uma alternativa mais segura, conveniente e rápida às senhas.

- As principais contas on-line oferecem suporte a chaves de acesso; habilitá-las é fácil e garante maior segurança.

- Armazenar chaves de acesso com segurança é essencial; pense em como recuperá-las caso perca seu dispositivo.

Não há como contornar o fato de que senhas são um problema. Embora sejam o método principal que usamos para manter nossas contas seguras, elas são cada vez mais fáceis para hackers quebrarem ou acessarem por meio de violações de dados.

As chaves de acesso visam consertar as desvantagens das senhas, ao mesmo tempo em que prometem ser mais fáceis de usar e mais difíceis de esquecer. Se você ainda não fez isso, é hora de mudar para chaves de acesso, e aqui está como começar.

O que são chaves de acesso e por que você deve mudar?

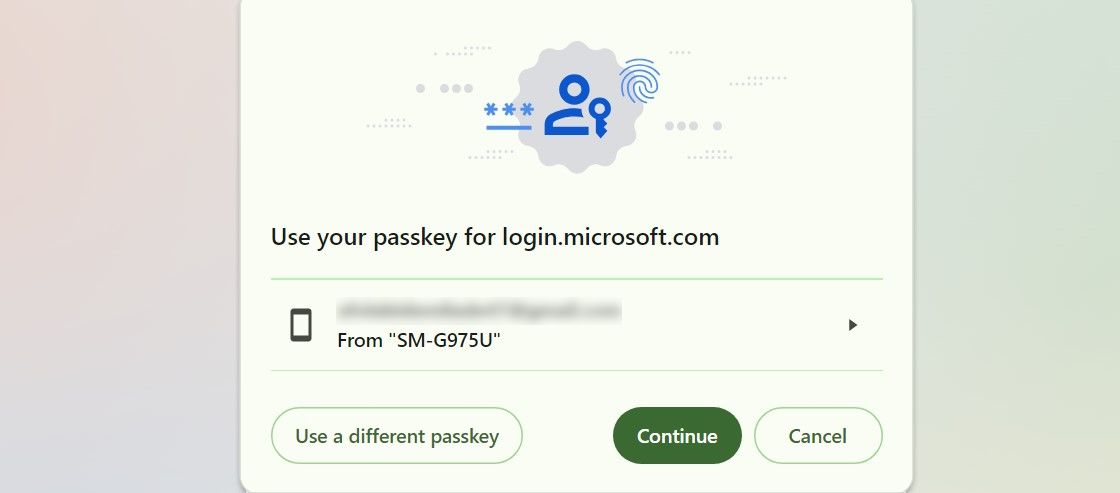

Como você já deve saber, as chaves de acesso são uma maneira de acessar suas contas online sem usar uma senha. Em vez de digitar uma senha para fazer login como você normalmente faria, as chaves de acesso usam outro dispositivo, como seu telefone ou laptop, como um autenticador.

Isso pode incluir qualquer coisa, desde um simples PIN até autenticação biométrica. Ao usar chaves de acesso, você é autenticado com base na sua posse do dispositivo, em comparação a fazer login com uma senha específica.

Há várias vantagens nessa abordagem. Como não há senhas envolvidas, você não pode ser alvo de um ataque de phishing. Outras desvantagens de usar uma senha, como tê-la roubada, adivinhada ou quebrada por um hacker, também não se aplicam. Você também não precisa lembrar de senhas diferentes para contas online diferentes.

Existem muitas diferenças entre senhas e chaves de acesso, e não é como se não houvesse desvantagens em usar autenticação sem senha, mas, no geral, as chaves de acesso são uma maneira muito mais conveniente, rápida e segura de fazer login.

Quais sites e serviços usam chaves de acesso?

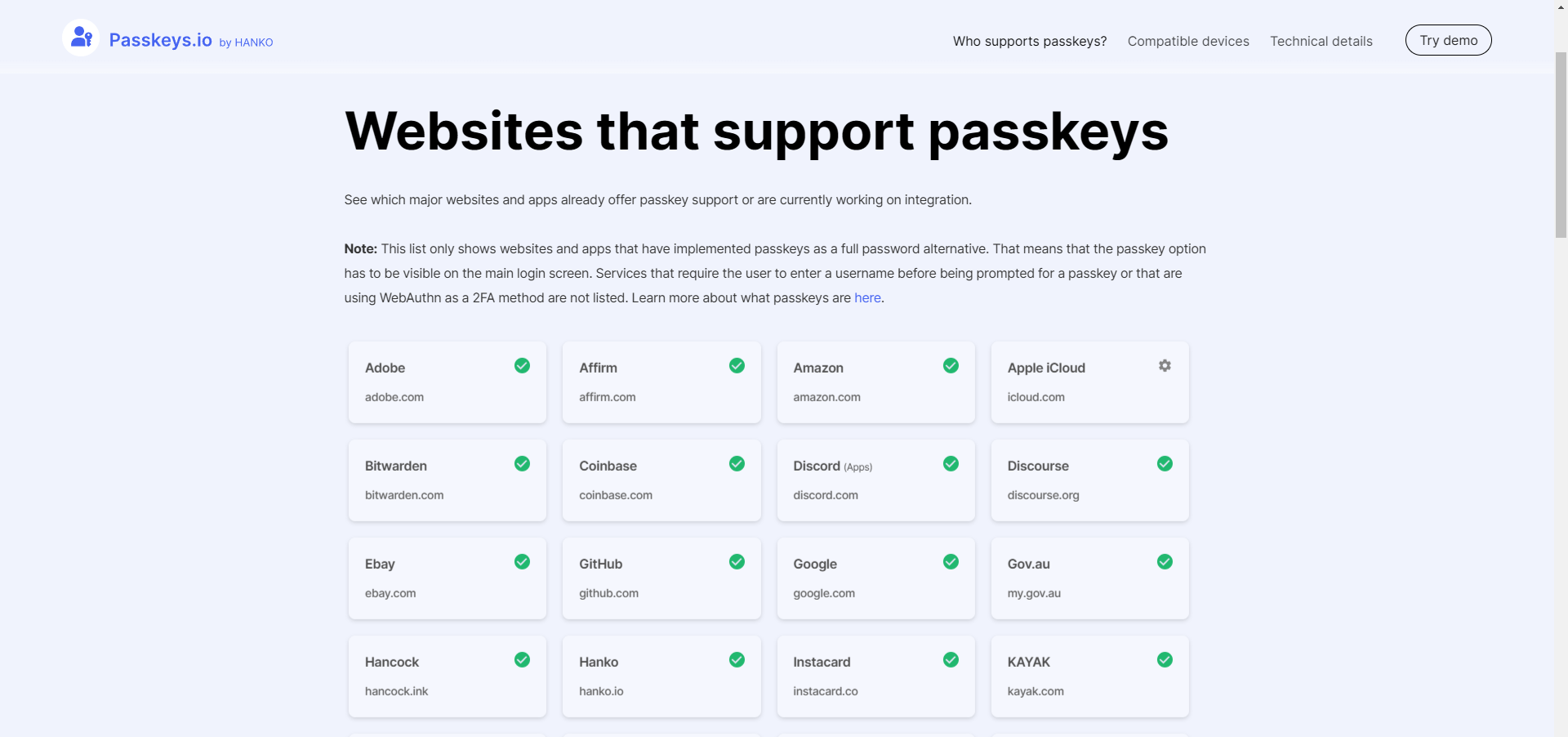

As chaves de acesso estão aumentando constantemente em popularidade e uso, e você pode encontrá-las nos principais sites e serviços, incluindo os da Apple, Google, Microsoft e outros.

Esses três são apenas um instantâneo dos serviços que agora oferecem suporte a chaves de acesso (eles também são algumas das maiores empresas de tecnologia do mundo!). Mas você encontrará suporte a chaves de acesso na Amazon, Adobe, Discord, Ebay, Github, LinkedIn, Shopify, WhatsApp e muitos outros sites e aplicativos. Passkeys Who Supports Passkeys é um ótimo lugar para encontrar outras opções.

O que acontece se você perder seu dispositivo?

Como você provavelmente pode imaginar, usar um dispositivo físico como meio de autenticação significa que você precisa possuir o dispositivo para fazer login em um serviço habilitado para senha. Então, o que acontece se você perder seu dispositivo?

A resposta depende de como você armazena suas chaves de acesso. A maioria das grandes empresas de tecnologia permite que os usuários sincronizem suas chaves de acesso entre dispositivos ou as armazenem com segurança na nuvem por meio de criptografia de ponta a ponta. Então, se você perder seu telefone, você sempre pode restaurar suas chaves de acesso quando você obtiver uma nova.

No entanto, se você estiver usando uma chave de segurança de hardware que não tenha backups, ou se você optar por não armazenar sua chave de acesso on-line ou sincronizá-la com outro dispositivo, você está sem sorte. Sim, usar um dispositivo físico para fazer login em uma conta digital é mais seguro, mas é semelhante a perder as chaves de casa. Perder suas chaves de acesso pode significar que você não poderá mais fazer login em sua conta.

Outra coisa que pode lhe preocupar ao usar chaves de acesso é que, se um ladrão ou hacker tiver acesso ao seu telefone, ele poderá ter acesso a todas as suas contas online. Embora isso seja tecnicamente verdade, lembre-se de que seu telefone não é tão fácil de ser acessado por alguém que não tenha seu rosto, impressões digitais ou PIN. Mesmo que um hacker ignore a autenticação do seu telefone, ele terá que fornecer autenticação biométrica ou seu PIN sempre que tentar acessar configurações de conta confidenciais.

Por fim, todas as informações de senha secreta são armazenadas em um Trusted Platform Module (TPM) que é projetado especificamente para armazenar informações seguras de forma que sejam virtualmente impenetráveis. Então você pode ter certeza de que, enquanto seu dispositivo estiver bloqueado (o que você pode fazer remotamente para dispositivos Android e iOS), pouca informação vazará. Mesmo que alguém consiga desbloquear seu telefone, ele não poderá acessar as credenciais da sua conta.

Por que as chaves de acesso são o futuro da autenticação

Qualquer conta online, não importa o quão trivial ela seja para você, é um alvo potencial para hackers espreitando pela internet. Embora as senhas tenham nos mantido relativamente seguros até agora, elas estão longe de ser perfeitas, sem mencionar que são difíceis de gerenciar, dado o número crescente de contas online que uma pessoa comum tem. Claro, você pode usar gerenciadores de senhas para controlar suas senhas, mas isso não o protege de ataques de phishing e violações de dados.

As chaves de acesso são o futuro da autenticação, pois cada vez mais serviços on-line e dispositivos físicos estão migrando para meios físicos de autenticação em vez de uma sequência de texto que pode ser adivinhada, quebrada, violada ou que não consegue proteger sua presença on-line.

.