.

Resumo

- Elon Musk manifestou grande interesse em criar um Tesla económico na Cimeira B20 na Indonésia, em 14 de novembro de 2022, o que poderia resultar num carro elétrico de 25.000 dólares que redefiniria o mercado de entrada.

- O potencial do Modelo 2 vai além do seu design, já que as gigafábricas da Tesla em várias regiões poderiam tornar este EV compacto acessível às massas com o uso de tecnologia de bateria inovadora, como a química LFP.

- Um Modelo 2 de US$ 25.000 não seria apenas o custo mais baixo para um cliente da Tesla, mas também superaria até mesmo os EVs mais baratos atualmente no mercado, dominando potencialmente o mercado de carros elétricos com boa relação custo-benefício e superando as vendas do Modelo 3.

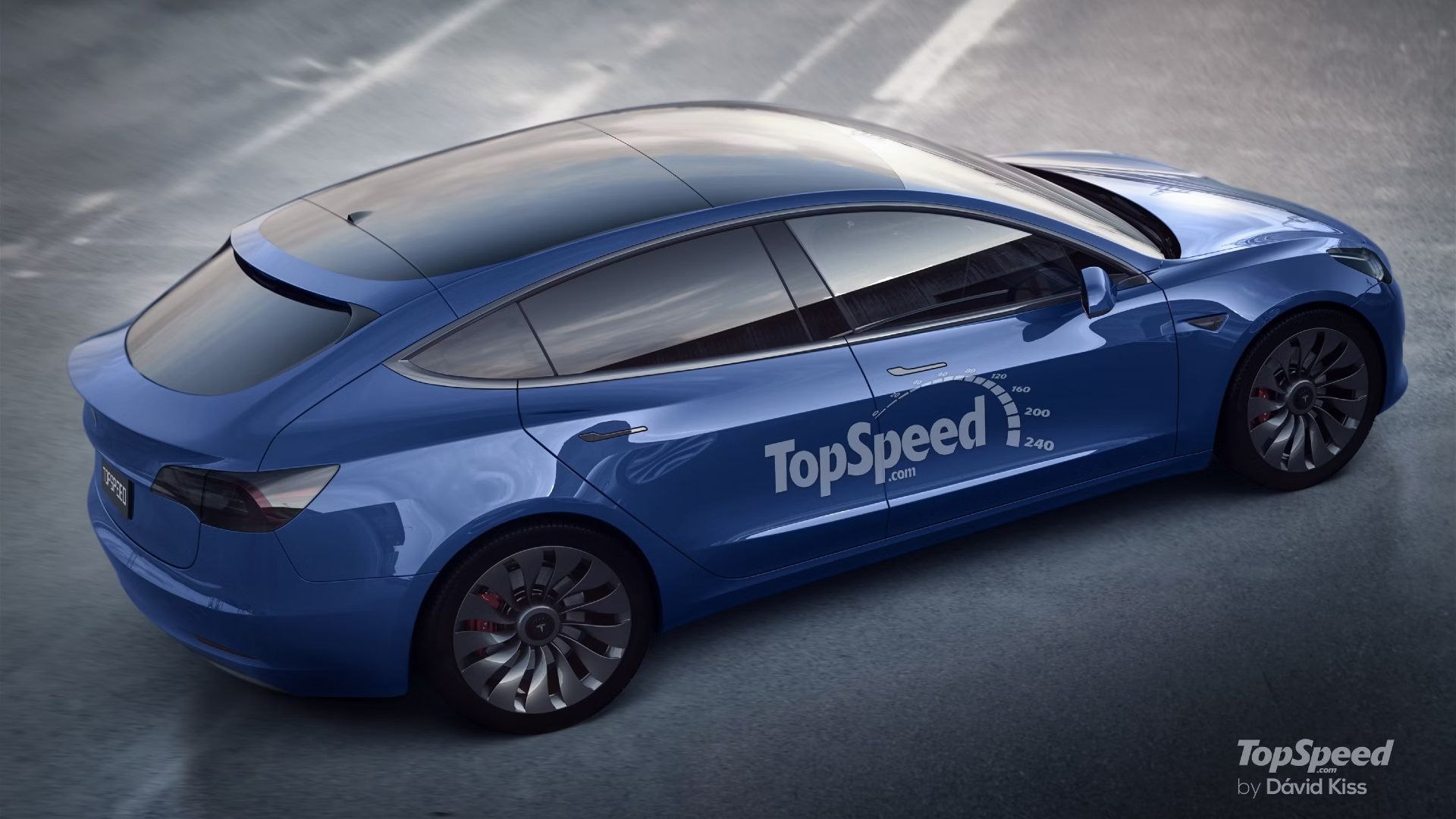

Você está querendo comprar um Tesla, mas hesita em quebrar o banco com um preço de mais de US$ 35.000? Infelizmente, esse tem sido o caso de muitos compradores de veículos elétricos: até agora. O burburinho sobre um Tesla econômico vem circulando desde 2018, carinhosamente apelidado de Modelo 2 por entusiastas ávidos. Embora Elon Musk tenha descartado o nome em 2021, a expectativa ficou mais forte. E agora está se tornando mais tangível do que nunca. Durante a Cimeira B20 na Indonésia, em 14 de novembro de 2022, Elon Musk manifestou grande interesse em criar um Tesla económico.

Imagine isto: um carro elétrico de US$ 25 mil que poderia redefinir o mercado básico. A Assembleia Anual de Acionistas de 2020 e o Dia da Bateria revelaram o plano estratégico da Tesla para atingir a faixa de preços de US$ 25.000 a US$ 30.000, uma área praticamente intocada por veículos elétricos. Com os avanços na fabricação e na tecnologia de baterias, a Tesla está preparada para tornar isso uma realidade. Ao fazer isso, a marca poderia conquistar um novo gênero de clientes, desde proprietários de primeiros carros até compradores experientes da Tesla.

O potencial do Modelo 2 não se limita apenas ao seu design. Gigafábricas em várias regiões, da América do Norte à Europa e Ásia, poderiam tornar este VE compacto acessível às massas. Alimentar o Modelo 2 levanta possibilidades emocionantes. Embora as aclamadas baterias 4680 possam não estar disponíveis, soluções inovadoras como a química LFP podem oferecer eficiência e preço acessível sem comprometer o desempenho. Teremos que esperar para ver.

Tesla, fazendo um EV acessível, mudará a indústria

Com os planos para um Modelo 2 acessível já em andamento, fica mais emocionante para quem quer um Tesla, mas não quer pagar os preços do Tesla. Afinal, esta empresa de EV sempre foi vista como aquela que pode gastar US$ 35.000 ou até US$ 40.000 em um modelo básico de entrada, o que é impossível para muitos. O Modelo 2 chega num momento em que precisamos de um carro elétrico acessível e confiável no mercado, bem como de design de ponta e recursos de alta tecnologia.

A introdução de um Tesla acessível abalaria significativamente a concorrência. Considerando muitos EVs de nível básico vendidos por perto de US$ 30.000 no setor “acessível”, a Tesla poderia ter uma mina de ouro em suas mãos por US$ 25.000.

Quando você compra carros elétricos acessíveis agora, a maioria das opções será simples e não terá nenhum recurso interessante ou elemento de design externo. Mesmo com a Tesla diluindo seu design para o Modelo 2, esperamos que o lançamento ainda tenha uma estética externa e interna sexy como conhecemos e amamos da marca. Além disso, a Tesla está investindo em uma melhor tecnologia de bateria (estado sólido, hidrogênio, etc.) que poderia implementar melhor alcance em uma dessas versões “mais baratas”.

De acordo com os relatórios atuais, esperamos cerca de 250 milhas de alcance para o Modelo 2, mas isso não quer dizer que isso não possa ou não vá mudar. Idealmente, a empresa pode encontrar uma maneira de produzir baterias de longo alcance a um preço acessível, incluindo-as até mesmo em modelos básicos. No entanto, a Tesla ainda pode dominar a indústria com 250 milhas e um preço de US$ 25.000. Há rumores de que a empresa tem 2024/2025 definido para a estreia do Modelo 2, mas vamos esperar até que um comunicado de imprensa *oficialmente* seja lançado.

Por US$ 25.000, o Tesla Model 2 seria um dos veículos elétricos mais baratos do mercado

Além de ser o custo mais baixo para um cliente da Tesla, um Modelo 2 de US$ 25.000 superaria até mesmo os EVs mais baratos vendidos atualmente. Por exemplo, o Chevy Bolt é vendido por um preço sugerido básico de US$ 27.495, o que definiria o novo Modelo 2 alguns milhares a menos se a Tesla se mantivesse fiel à sua promessa. Nunca vimos uma marca tradicionalmente de “luxo” fazer algo assim (nunca), então a Tesla estaria dando uma grande fatia no mercado elétrico de baixo custo.

Afinal, Elon Musk quer dominar o setor de veículos. Se ele e sua equipe puderem criar um Tesla para um Chevy, Nissan ou outro modelo básico de um concorrente, isso colocará a Tesla em uma posição muito mais forte à saída da década de 2020. Os VEs irão em breve ocupar uma grande fatia do mercado automóvel, especialmente à medida que novas restrições ao carbono entrarem em vigor a nível mundial. O Modelo 2 poderia ser uma força dominante global, muito parecida com o carro básico original da Tesla, o Modelo 3.

Mesmo com um preço mais elevado, o Modelo 3 trouxe luxo acessível e condução ecológica para as massas, vendendo quase um milhão de unidades somente nos EUA, o que é incrível para qualquer montadora. Na maioria das grandes cidades e subúrbios, estamos começando a testemunhar o “efeito Tesla”, com quase todos os outros carros sendo Tesla na estrada. Os rumores de preço acessível do Modelo 2 só aumentarão esses números.

O Tesla Model 2 poderia vender melhor que o Model 3

- O Tesla Model 2 provavelmente superará o Model 3 em vendas.

- O Modelo 3 provou ser o lançamento de maior sucesso da Tesla até agora.

Desde a sua estreia em 2017, o Modelo 3 foi pioneiro da Tesla nos mercados globais e conquistou os corações de milhões de condutores. Este era originalmente o modelo “acessível” da Tesla, com muitas pessoas entusiasmadas por poder comprar um carro elétrico que não fosse desajeitado por menos de US$ 40.000. No entanto, à medida que os tempos mudaram e outros fabricantes trouxeram designs mais baratos e mais competitivos para o mercado, a Tesla sentiu a pressão no setor inferior.

A partir de 2023, Tesla vendeu um total de 3.909.038 veículos Modelo 3 e Modelo Y no mundo, tornando esses dois itens de maior bilheteria das empresas. Com o Modelo 2 se aproximando rapidamente da linha de produção, presumiríamos que ele poderia representar um sucesso em 2025 e além para a marca. Afinal, estamos vendo muitas empresas automobilísticas perseguirem o setor de veículos elétricos de luxo em passos maiores do que o setor acessível, que a Tesla poderia usar a seu favor.

A Tesla já tem o nome, a marca e o poder neste espaço, portanto, se conseguir produzir uma linha de alta qualidade por menos de US$ 30.000, o mundo se tornará sua ostra.

Espere que o Tesla Model 2 chegue às estradas em 2025

Com inúmeros relatórios circulando afirmando que o Modelo 2 poderia ser lançado já em 2025, certamente estamos entusiasmados em ver os primeiros olhares e fotos de teste deste veículo. Afinal, a Tesla tem muitos projetos em andamento para os próximos anos, incluindo o infame Cybertruck e o redesenhado Modelo 3, entre outros modelos de luxo como o Roadster.

O que notamos na marca é que Tesla não é mais um pônei de um truque só. Esta é uma empresa que busca o domínio mundial total em relação à produção e vendas de veículos, o que só pode significar que mais surpresas estão a caminho para nós. Vimos até alguns criadores e entusiastas especularem que o Modelo 2 poderia custar US$ 20.000, embora estivéssemos céticos quanto à marca conseguir isso.

Aqui está um vídeo interessante mostrando o que poderia ser para o Modelo 2:

Novamente, estamos na fase inicial do surgimento do Modelo 2 e provavelmente não obteremos muitas informações da marca até que eles tenham 100% de certeza de que este é um empreendimento possível. Afinal, criar um EV barato parece bom para o motorista comum, mas pode significar cortes orçamentários significativos para a empresa que o fabrica. No entanto, se alguém decifrasse o código e combinasse condução de alta tecnologia com acessibilidade, provavelmente seria Elon Musk.

.