.

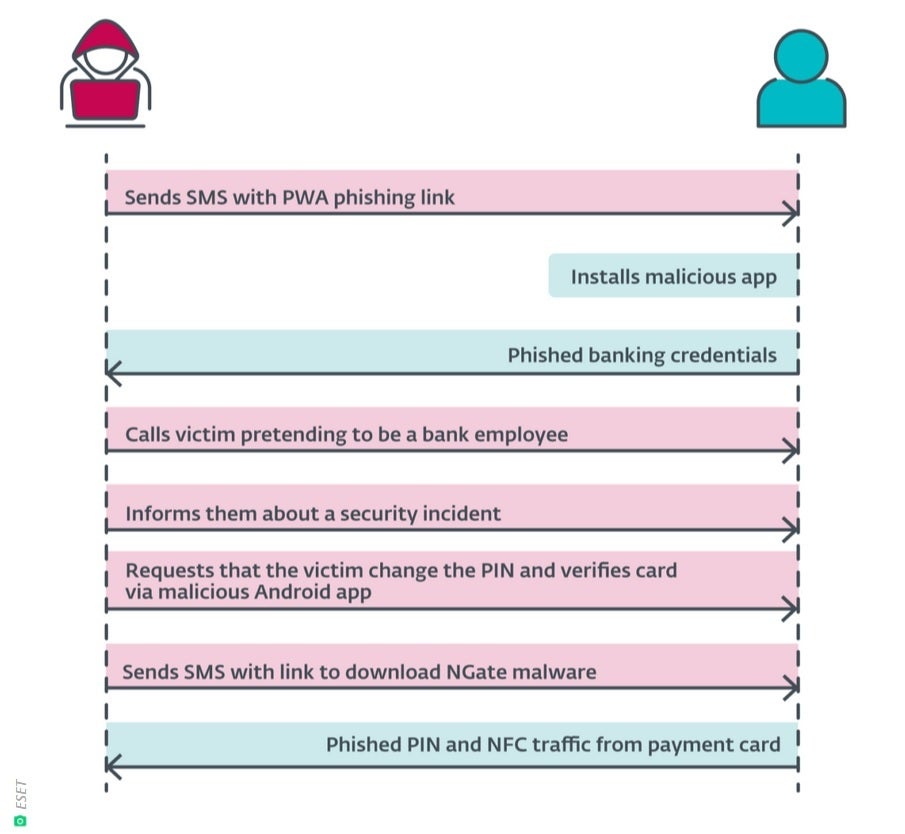

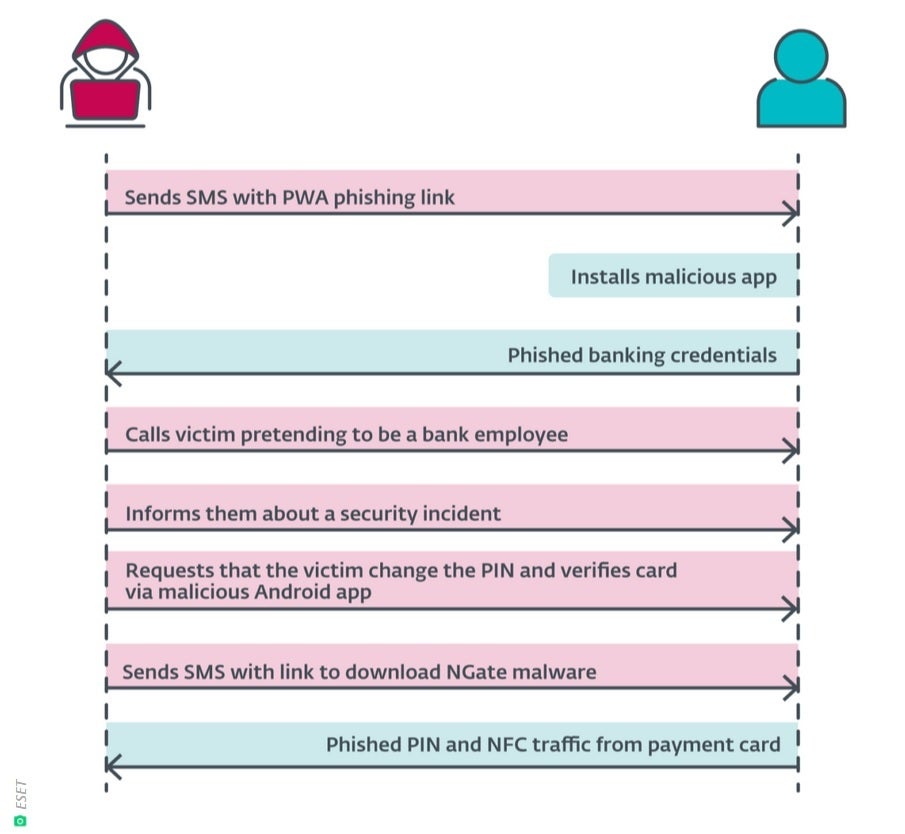

Descoberto pela empresa de segurança cibernética ESET, a empresa nomeou o malware NGate porque o kit de ferramentas NFCGate usado para analisar o tráfego NFC é empregado pelos invasores. A polícia tcheca desmantelou uma gangue usando um esquema semelhante após prender um dos membros que sacava dinheiro de um caixa eletrônico em Praga. Veja como o golpe operava. A vítima recebia uma mensagem de texto exigindo urgentemente que instalasse um aplicativo devido a um problema com sua declaração de imposto de renda. Este texto continha um link para um site falso que coletava as credenciais da vítima

dando ao invasor acesso à conta bancária do alvo.

A vítima então receberia um telefonema do invasor fingindo ser um funcionário do banco. O cliente bancário seria informado de que uma mensagem de texto estava sendo enviada a ele com um link para um aplicativo que seria usado para proteger sua conta, permitindo que ele alterasse seu número PIN e verificasse seu cartão. A vítima é solicitada a habilitar o NFC em seu telefone e escanear o cartão. O aplicativo móvel era, na verdade, o malware NGate.

O malware pode retransmitir dados NFC do cartão da vítima por meio de um smartphone comprometido para o smartphone do invasor, que pode então emular o cartão. Como resultado, o criminoso receberia as informações em tempo real e sacaria dinheiro de um caixa eletrônico. É assustador, com certeza.

Como funciona o ataque de malware NGate. | Crédito da imagem-ESET

“Com base em nossas detecções atuais, nenhum aplicativo contendo esse malware foi encontrado no Google Play. Usuários do Android são automaticamente protegidos contra versões conhecidas desse malware pelo Google Play Protect, que está ativado por padrão em dispositivos Android com o Google Play Services. O Google Play Protect pode avisar usuários ou bloquear aplicativos conhecidos por exibir comportamento malicioso, mesmo quando esses aplicativos vêm de fontes fora do Play.”-Google

O Google disse que nenhum malware desse tipo foi encontrado em aplicativos listados na Play Store. O Google observou que seu recurso Play Protect avisa os usuários e bloqueia aplicativos que mostram comportamento malicioso, mesmo que esses aplicativos venham de fontes de terceiros. Seis aplicativos carregados de NGate foram descobertos de fontes que não eram da Play Store entre novembro e março, que atacaram três bancos tchecos.

Como você pode ter certeza de que não se tornará uma vítima? Nunca envie informações pessoais, incluindo números de PIN online. Mesmo que pareça que o texto ou e-mail que você recebeu é legítimo, simplesmente não entregue nenhum dado pessoal. Sempre presuma que você está sendo enganado. Confirme as solicitações de informações ligando para a empresa que as solicitou. Obtenha o número de telefone do Google, não ligue para o número listado no texto.

.