.

Medusa também pode rastrear as teclas que você digita, controlar a tela e manipular mensagens de texto. O Medusa também captura capturas de tela e coloca sobreposições na tela inteira para enganar possíveis vítimas. Como diz o BleepingComputer: “No geral, a operação de trojan bancário móvel Medusa parece expandir seu escopo de segmentação e estar se tornando mais furtiva, preparando o terreno para uma implantação mais massiva e maior número de vítimas”. As campanhas atuais têm como alvo usuários do melhor Telefones Android nos países mencionados.

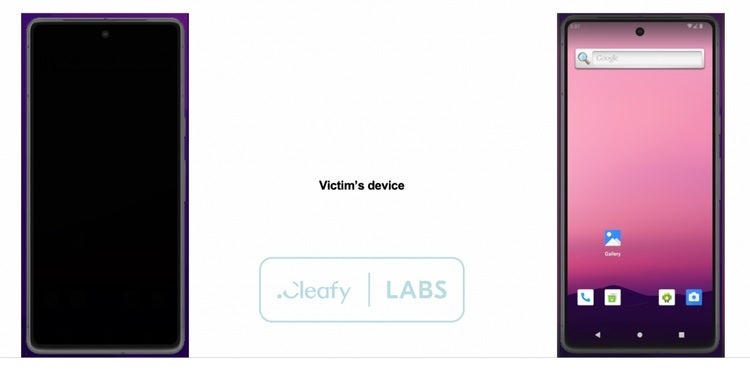

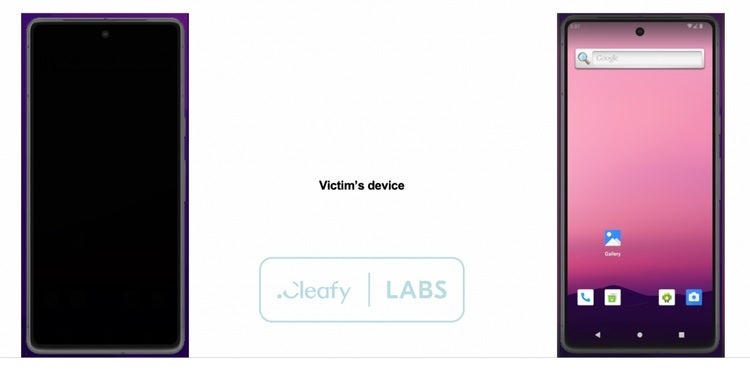

Medusa usa sobreposições de tela inteira para fazer a vítima pensar que seu telefone está desligado. Crédito da imagem-Cleafy

Felizmente, nenhum dos aplicativos dropper usados para distribuir o malware foi localizado na Google Play Store; pode-se argumentar que a Medusa foi autorizada a drenar contas financeiras de usuários do Android porque o Android permite que os usuários façam o sideload de aplicativos. Mas o mais preocupante é que Cleafy vê mais cibercriminosos se juntando a essa operação de malware como serviço (MaaS) do Android, permitindo que maneiras mais novas e mais difíceis de detectar para distribuir o malware sejam descobertas e criadas. Uma operação MaaS é aquela em que o hacker paga uma taxa pelo uso do trojan

E quando você pensa nas maneiras pelas quais a Medusa pode tirar uma captura de tela do seu telefone, ler suas teclas digitadas ou usar sobreposições na tela para induzi-lo a digitar sua senha onde ela realmente não pertence, esta é uma séria ameaça que a segurança as empresas precisam continuar a monitorar. Uma sobreposição também pode deixar a tela do seu telefone preta, fazendo você pensar que seu telefone está desligado enquanto ações nefastas ocorrem em segundo plano.

.