.

Links rápidos

-

Ataques do Homem no Meio (MITM)

-

Como proteger sua conta do Facebook

Principais conclusões

- Vazamentos de dados causados por violações do Facebook podem expor dados do usuário, como e-mail e números de telefone, tornando as credenciais vulneráveis.

- Hackers podem usar ataques de força bruta para quebrar senhas criptografadas obtidas em violações de dados.

- Reutilizar senhas em várias contas aumenta o risco de ataques de preenchimento de credenciais por hackers.

Contas do Facebook são alvos principais de criminosos cibernéticos. Infelizmente, há muitas maneiras de uma conta do Facebook ser hackeada.

No entanto, muitas dessas ameaças podem ser mitigadas ao entender as táticas e metodologias que os hackers usam para roubar suas credenciais do Facebook e, por fim, seus dados pessoais.

Então, aqui estão os métodos mais populares usados para hackear sua conta do Facebook.

Violação/vazamento de dados

Violações de dados ocorrem quando hackers obtêm grandes quantidades de dados de usuários de serviços online como o Facebook. As informações desses vazamentos podem variar de dados estatísticos inofensivos até a exposição completa do usuário, onde endereços de e-mail, números de telefone e senhas são vazados online.

O Facebook, em particular, teve várias violações de dados ao longo dos anos. Com base em um relatório da NordVPN, aqui está uma tabela que resume as violações de credenciais do Facebook de 2018 a 2024:

|

Ano |

Tipo de dados vazados |

Como foi vazado |

Número de usuários afetados |

Gravidade |

|---|---|---|---|---|

|

2024 |

Códigos 2FA, detalhes de recuperação de senha, registros de usuários do Marketplace |

Vulnerabilidade no sistema da YX International; vazamento de dados do contratado |

Milhões (número exato não fornecido), 200.000 registros |

Alto |

|

2022 |

Dados coletados em 2019, detalhes de login por meio de aplicativos prejudiciais |

Dados postados em fórum de hackers, aplicativos maliciosos em lojas |

500 milhões (raspagem de dados), 400 aplicativos |

Alto |

|

2021 |

Nomes, números de telefone, IDs do Facebook, e-mails, etc. |

Dados expostos em um fórum de hackers |

533 milhões |

Alto |

|

2019 |

Registros de usuários, IDs, números de telefone, contatos de e-mail |

Dados armazenados em servidores não seguros, exposição de servidores públicos |

Eventos separados onde registros de usuários totalizando 540 milhões, depois 419 milhões e depois 267 milhões foram roubados |

Alto |

|

2018 |

Dados pessoais, postagens privadas, tokens de acesso |

Escândalo da Cambridge Analytica, bugs e falhas em recursos |

87 milhões de registros expostos à Cambridge Analytica. Então, 14 milhões de registros de usuários foram expostos, seguidos por 50 milhões de tokens de acesso. |

Crítico |

Hackers com os arquivos desses vazamentos geralmente os vendem online ou os compartilham publicamente em sites de colagem e fóruns online. Ocasionalmente, as informações compartilhadas no vazamento são exibidas em texto simples, permitindo que hackers tenham acesso direto à conta de uma pessoa.

No entanto, esses eventos são extremamente raros. Embora esses vazamentos compartilhem informações de texto simples, como nome de usuário, e-mail e número de telefone, as senhas provavelmente são criptografadas por meio de métodos de hash e salting, impedindo que um hacker faça login em uma conta.

Nesses casos, os hackers tentam descriptografar essas senhas criptografadas por meio de métodos de força bruta.

Ataques de Força Bruta

Um ataque de força bruta é um método que hackers usam para obter acesso não autorizado a uma conta, tentando todas as senhas ou chaves possíveis até que a correta seja encontrada. O invasor usa ferramentas automatizadas para tentar todas as combinações potenciais, começando com palpites simples até os mais complexos, até conseguir invadir.

Embora o login forçado no Facebook não seja mais possível devido às tentativas limitadas que você tem antes de um tempo limite (limitação de taxa), os hackers ainda podem usar o mesmo conceito de força bruta para descriptografar sua senha criptografada obtida em uma violação de dados.

Um hash é um tipo de criptografia não reversível, o que significa que você não pode simplesmente usar o hash para revelar a senha em texto simples. No entanto, os hackers podem gerar uma lista de senhas possíveis, fazer o hash delas usando o mesmo algoritmo de criptografia que o Facebook usa e comparar esses hashes com o que eles roubaram. Se eles encontrarem uma correspondência, o hacker agora tem sua senha e pode tentar fazer login na sua conta.

O vazamento nem precisa ser do Facebook. Hackers ainda podem tirar vantagem de violações de dados de outras plataformas online e ainda fazer login na sua conta do Facebook por meio de credential stuffing.

Credencial de enchimento

Se você tem mais de uma dúzia de contas online, há uma boa chance de você ter reutilizado a mesma senha em algumas delas. Hackers podem explorar esse hábito de reutilizar senhas por meio de uma técnica chamada credential stuffing.

Credential stuffing é uma maneira simples, mas altamente eficaz, de hackear contas como o Facebook. Quando um hacker obtém sua senha de uma de suas contas online, ele tenta usar essa mesma senha em sites populares como Facebook, Instagram e YouTube.

O credential stuffing pode ser automatizado, permitindo que hackers testem rapidamente sua senha conhecida em uma lista de possíveis nomes de usuários em diferentes plataformas. Se você se inscreveu em outras contas com a mesma senha, o hacker pode obter acesso a elas também.

Então, tenha cuidado ao reutilizar senhas em qualquer serviço online em que você se inscreveu. Violações de dados acontecem o tempo todo, e se você continuar reutilizando sua senha, pode ser apenas uma questão de tempo até que hackers as obtenham por meio de uma violação de dados.

Keyloggers

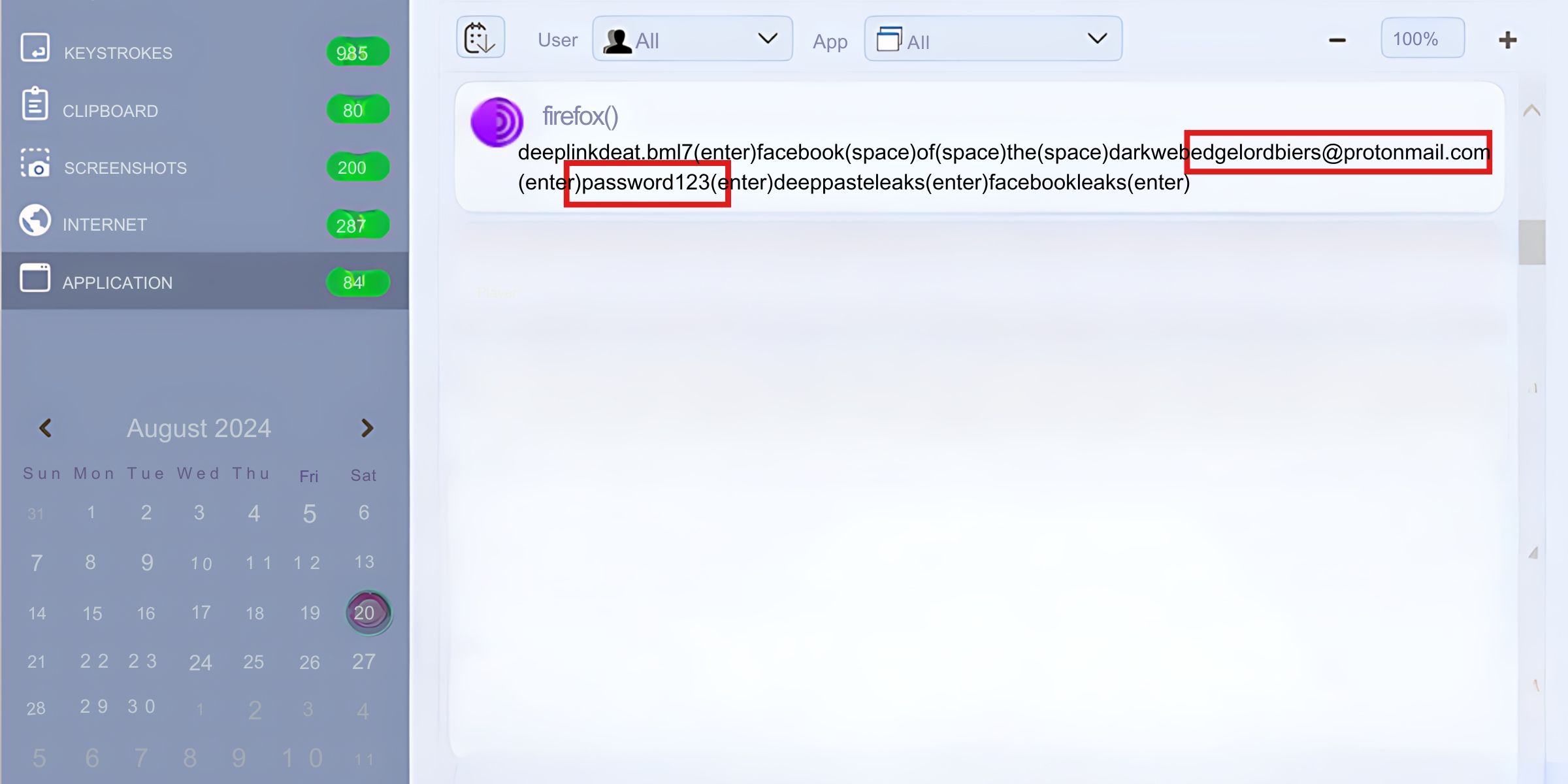

Outra maneira simples, mas eficaz, de roubar suas credenciais do Facebook é por meio de keyloggers. Keyloggers são ferramentas usadas para registrar ou capturar todas as suas teclas digitadas e salvá-las em um arquivo que é então enviado ou coletado pelo hacker. Como todas as suas teclas digitadas estão sendo registradas, os keyloggers capturam credenciais de login, como nomes de usuário e senhas, e suas mensagens, pesquisas on-line e documentos que você escreveu.

Hackers habilidosos podem instalar um programa keylogger em seus dispositivos sem fio, enquanto hackers menos habilidosos terão que depender da instalação manual do programa ou hardware acessando fisicamente seu dispositivo.

Ataques do Homem no Meio (MITM)

Em um ataque Man in the Middle (MITM), hackers interceptam a comunicação entre seu dispositivo e os servidores do Facebook. Eles podem roubar credenciais de login ou injetar código malicioso sem que você perceba.

Um ataque MITM popular é o phishing. O phishing envolve enganar os usuários para que forneçam suas credenciais em um site falso que parece idêntico ao Facebook. Os usuários geralmente são redirecionados para esses sites falsos clicando em links inseridos em mensagens, e-mails, botões de download falsos e pop-ups.

Backdoors e rootkits

Backdoors e rootkits são tipos de malware que fornecem aos hackers acesso persistente e secreto ao seu dispositivo. Uma vez que essas ferramentas maliciosas são instaladas, os invasores podem controlar remotamente seu dispositivo, permitindo que eles realizem várias atividades prejudiciais, como instalar malware adicional (por exemplo, keyloggers), exfiltrar dados pessoais e roubar informações confidenciais, como credenciais de login armazenadas em seu dispositivo.

Os hackers incorporam um programa backdoor em softwares ou arquivos legítimos. Esses arquivos comprometidos são então distribuídos por vários canais, como sites duvidosos, torrents de compartilhamento de arquivos ou até mesmo anexos de e-mail e atualizações de software aparentemente legítimos. Quando usuários desavisados baixam e instalam esses arquivos, o backdoor é ativado, concedendo ao invasor acesso contínuo ao sistema sem o conhecimento do usuário.

Como proteger sua conta do Facebook

Para manter sua conta do Facebook segura, é importante perceber que a maioria dos hacks acontece por causa de como lidamos com nossa segurança online e não por causa da segurança fraca do Facebook. Erros simples como usar senhas fracas ou ser descuidado online podem facilitar o acesso de hackers à sua conta. Para proteger sua conta do Facebook de ser hackeada, aqui estão algumas etapas que você pode seguir:

- Habilitar autenticação de dois fatores (2FA): Adiciona uma camada extra de segurança ao exigir que um código seja enviado ao seu telefone, além da sua senha.

- Use senhas fortes e exclusivas: Evite usar a mesma senha em vários sites. Se você tem muitas contas para lembrar as credenciais de login, você sempre pode usar um gerenciador de senhas ou salvar sua senha em uma chave de segurança física, como uma YubiKey, ou você também pode criar sua própria chave de segurança usando um Digispark barato.

- Atualize seu software regularmente: Manter seu sistema e aplicativos atualizados pode evitar explorações de software desatualizado.

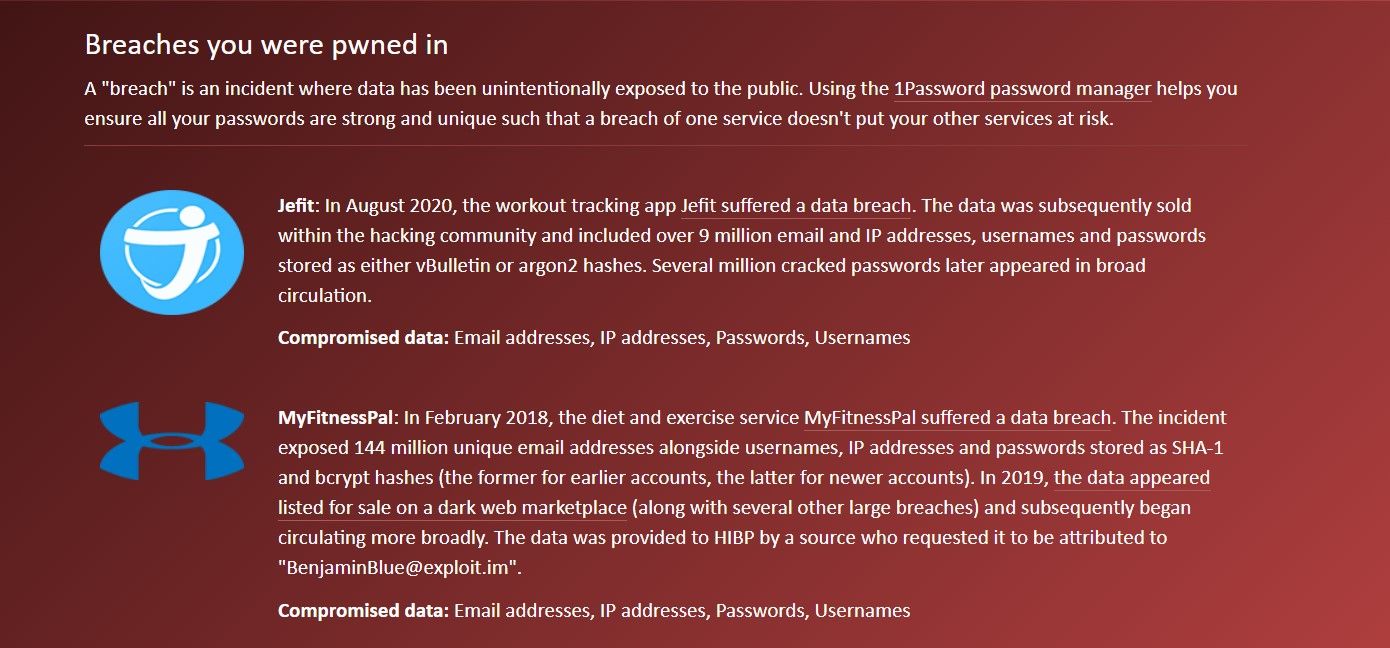

- Verifique se há violações de dados: Visite Have I Been Pwned e verifique suas contas. Se algum dos serviços que você usa tiver violado dados, altere suas senhas imediatamente.

- Cuidado com links suspeitos: Evite clicar em links ou baixar anexos de fontes desconhecidas.

- Monitore a atividade da sua conta: Verifique regularmente se há logins desconhecidos ou alterações nas configurações da sua conta.

- Siga os avisos de segurança imediatamente: Se você receber uma notificação sobre um novo dispositivo fazendo login na sua conta, é crucial agir imediatamente. Revise seu histórico de atividades, altere sua senha, habilite a autenticação de dois fatores (2FA) e siga quaisquer outras etapas de segurança recomendadas para garantir que sua conta permaneça segura.

Ao entender essas técnicas de hacking e implementar práticas de segurança rigorosas, você pode reduzir significativamente o risco de sua conta do Facebook ser comprometida.

.