.

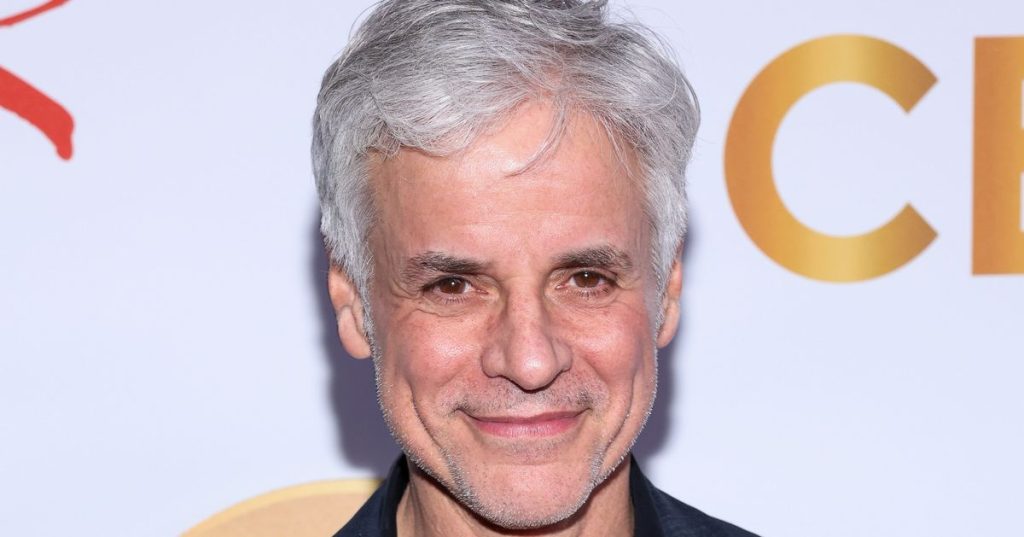

Depois que seu personagem “Young and the Restless” sobreviveu ao câncer, o ator Christian LeBlanc está se abrindo pela primeira vez sobre sua experiência na vida real com a doença.

Em uma aparição terça-feira no Estação de notícias da Louisiana WWL-TVo três vezes vencedor do Emmy disse que foi diagnosticado em junho com mieloma múltiplo, um câncer do sangue que se desenvolve nas células plasmáticas da medula óssea. Seu personagem de “Young and the Restless”, Michael Baldwin, passou por tratamento para câncer de próstata durante a 42ª temporada do programa em 2015.

“Foi interessante. Você representa aquela cena em que ouve a palavra – apenas a palavra – em um consultório médico: ‘Câncer’. E eu interpretei isso como Michael Baldwin”, disse LeBlanc, referindo-se ao seu papel em “The Young and the Restless”. “A minha situação era diferente. O meu aconteceu tão rápido que tive que lidar com isso primeiro.”

Ele prosseguiu: “Nunca passei um dia no hospital em meus 65 anos até este ano”.

LeBlanc juntou-se pela primeira vez o elenco de “The Young and the Restless” em 1991. Ele saiu brevemente da novela de longa duração dois anos depois, apenas para retornar em 1997. Outros créditos de atuação incluem pequenos papéis em “As The World Turns” e “Guiding Light. ”

Paul Archuleta via Getty Images

Antes de receber o diagnóstico, LeBlanc começou a notar mudanças em sua aparência física e saúde geral. Ele perdeu 35 quilos em dois meses, o que ficou especialmente evidente quando ele colocou uma aliança de casamento como parte da fantasia de seu personagem “e o anel caiu sem atrito”, disse ele.

“Meu nariz às vezes começou a sangrar no set”, ele lembrou. “Este olho ficou um pouco vacilante e havia um tumor na cavidade sinusal.”

Não demorou muito para que os espectadores de “Young and the Restless” também notassem.

“Os fãs perceberam”, brincou LeBlanc. “Eu estava fazendo as pessoas pensarem: ‘Seu olho é um pouco Jim Carrey assim, um pouco Michael assim.’”

Felizmente, o ator criado em Nova Orleans está agora em remissão e espera-se que retorne ao seu papel de longa data na novela a tempo para o episódio de Ação de Graças do programa, que irá ao ar no próximo mês. Atualmente, ele está focado em recuperar parte do peso que perdeu, observando que seus médicos lhe disseram para “comer como se fosse seu trabalho”.

“Fui criado para cumprir essa promessa”, disse ele. “Nova Orleans, Louisiana – feito facilmente!”

Assista à entrevista de Christian LeBlanc na WWL-TV abaixo.

.