.

Governos hackeando a empresa

Alguns anos atrás, ataques de dia zero quase exclusivamente direcionaram usuários finais. Em 2021, o GTIG viu 95 zero dias e 71 deles foram implantados contra sistemas de usuários como navegadores e smartphones. Em 2024, 33 das 75 vulnerabilidades totais foram destinadas a tecnologias e sistemas de segurança corporativos. Com 44 % do total, essa é a maior parte do foco corporativo de zero dias até agora.

O GTIG diz que detectou ataques de dia zero visando 18 entidades corporativas diferentes, incluindo Microsoft, Google e Ivanti. Isso é um pouco menor que as 22 empresas direcionadas por zero dias em 2023, mas é um grande aumento em comparação com apenas alguns anos atrás, quando sete empresas foram atingidas com zero dias em 2020.

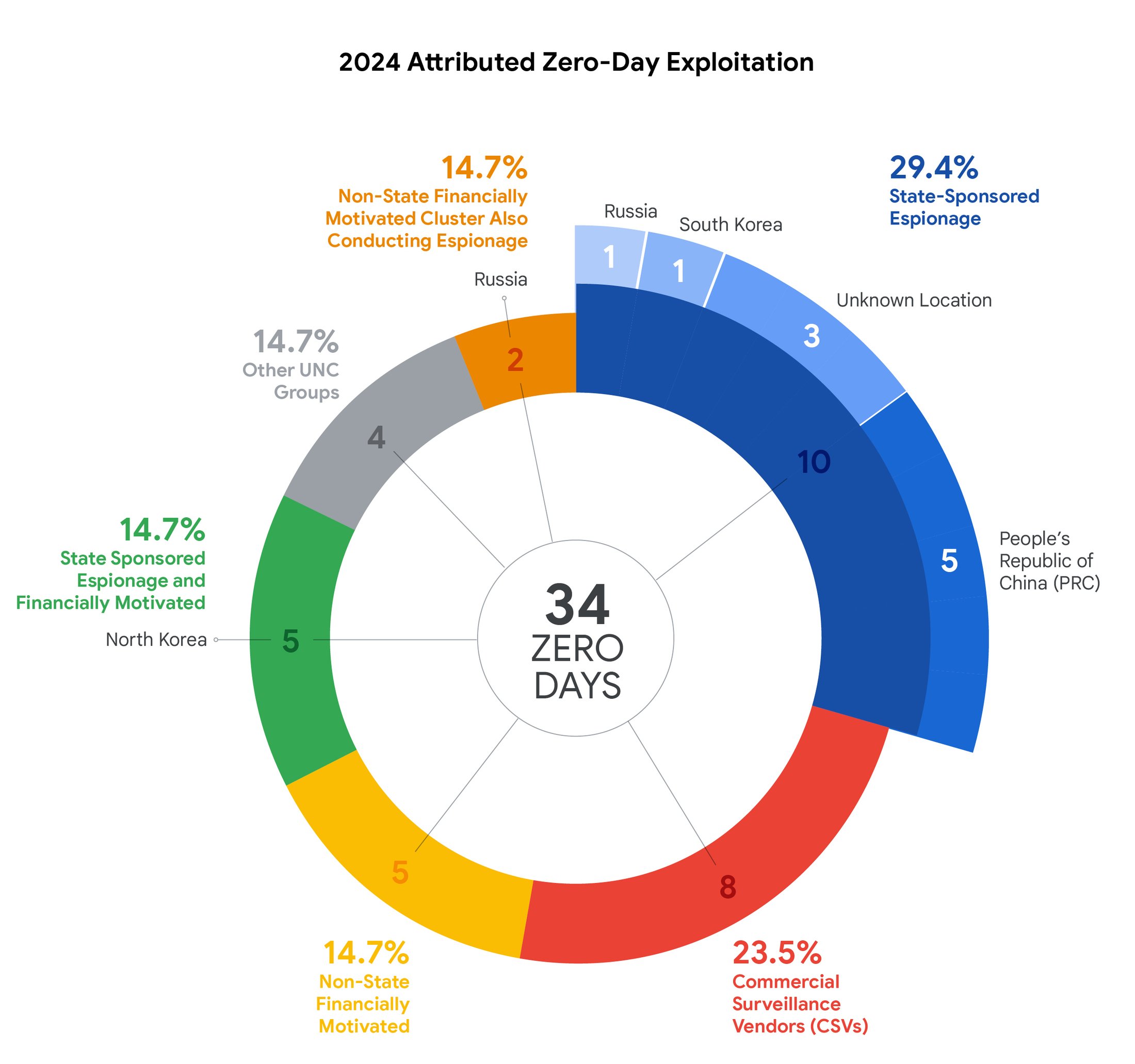

A natureza desses ataques geralmente torna difícil rastreá-los até a fonte, mas o Google diz que conseguiu atribuir 34 dos 75 ataques de zero dias. A maior categoria única com 10 detecções foi a espionagem tradicional patrocinada pelo Estado, que visa reunir inteligência sem motivação financeira. A China foi o maior colaborador único aqui. O GTIG também identificou a Coréia do Norte como o agressor em cinco ataques de dia zero, mas essas campanhas também tiveram uma motivação financeira (geralmente roubando criptografia).

Isso já é muitos hackers organizados pelo governo, mas o GTIG também observa que oito dos hacks graves que ele detectou vieram de fornecedores de vigilância comercial (CSVs), empresas que criam ferramentas de hackers e reivindicam apenas negócios com os governos. Portanto, é justo incluí -los com outros hacks do governo. Isso inclui empresas como o NSO Group e Cellebrite, com a primeira já sujeita a sanções dos EUA de seu trabalho com nações adversárias.

Ao todo, isso adiciona até 23 dos 34 ataques atribuídos provenientes de governos. Houve também alguns ataques que tecnicamente não se originaram dos governos, mas ainda envolviam atividades de espionagem, sugerindo uma conexão com os atores estatais. Além disso, o Google avistou cinco campanhas de dia zero de motivação financeira que não pareciam se envolver na espionagem.

Os pesquisadores de segurança do Google dizem que esperam que ataques de dia zero continuem aumentando com o tempo. Essas vulnerabilidades furtivas podem ser caras para obter ou descobrir, mas o tempo de atraso antes que alguém perceba a ameaça pode recompensar hackers com uma riqueza de informações (ou dinheiro). O Google recomenda que as empresas continuem ampliando os esforços para detectar e bloquear atividades maliciosas, além de projetar sistemas com redundância e limites mais rígidos ao acesso. Quanto ao usuário médio, bem, cruze os dedos.

.