.

Getty Images

Quando um homem de Londres descobriu o pára-choque dianteiro esquerdo de seu Toyota RAV4 arrancado e o farol parcialmente desmontado não uma, mas duas vezes em três meses no ano passado, ele suspeitou que os atos eram vandalismo sem sentido. Quando o veículo desapareceu alguns dias após o segundo incidente, e um vizinho descobriu que seu Toyota Land Cruiser havia desaparecido logo depois, ele descobriu que eles faziam parte de uma técnica nova e sofisticada para realizar roubos sem chave.

Acontece que o proprietário, Ian Tabor, é um pesquisador de segurança cibernética especializado em automóveis. Enquanto investigava como seu RAV4 foi levado, ele se deparou com uma nova técnica chamada ataques de injeção CAN.

O caso do mau funcionamento do CAN

Tabor começou examinando o sistema de telemática “MyT” que a Toyota usa para rastrear anomalias de veículos conhecidas como DTCs (Diagnostic Trouble Codes). Descobriu-se que seu veículo registrou muitos DTCs na época do roubo.

Os códigos de erro mostraram que a comunicação foi perdida entre o CAN do RAV4 – abreviação de Controller Area Network – e a Unidade de Controle Eletrônico do farol. Essas ECUs, como são abreviadas, são encontradas em praticamente todos os veículos modernos e são usadas para controlar uma infinidade de funções, incluindo limpadores, freios, luzes individuais e motor. Além de controlar os componentes, as ECUs enviam mensagens de status pela CAN para manter outras ECUs informadas sobre as condições atuais.

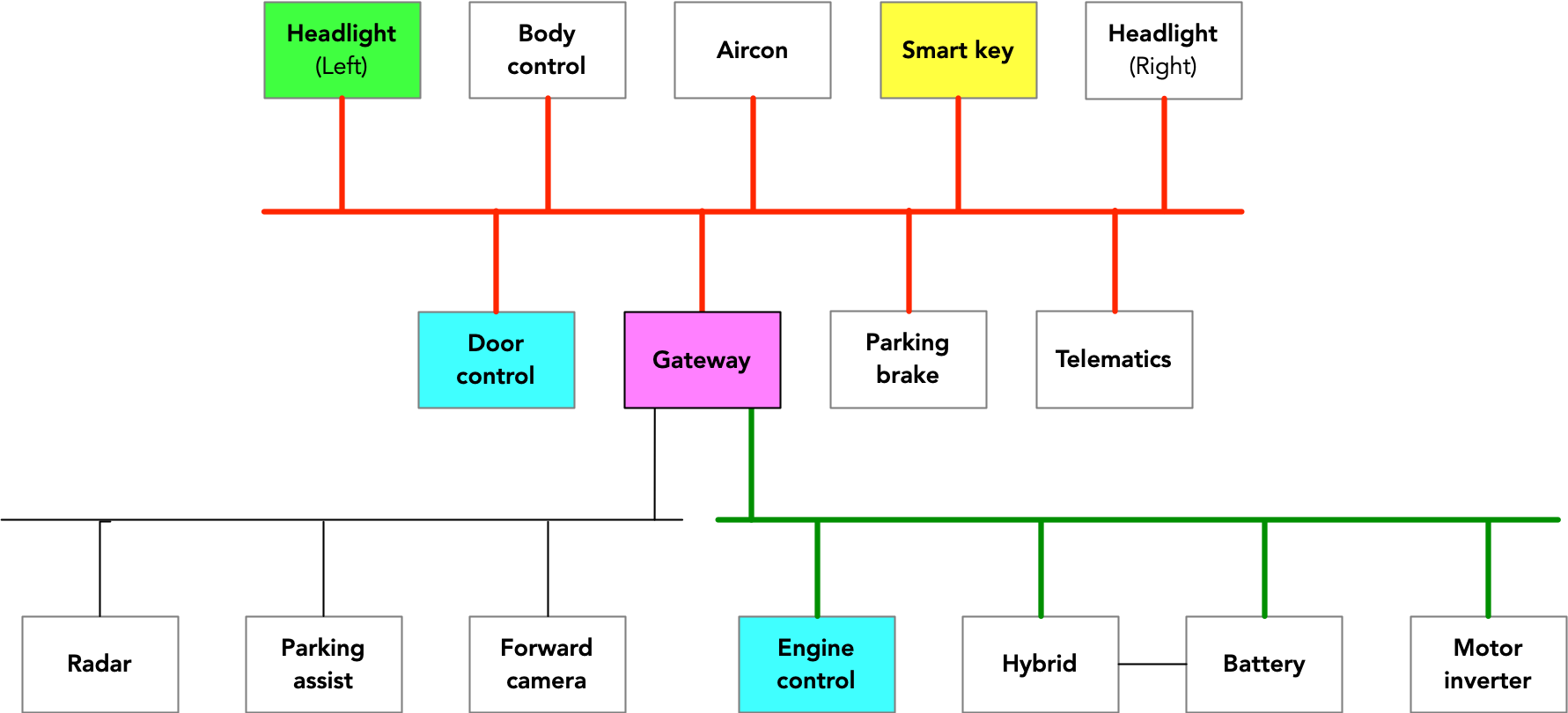

Este diagrama mapeia a topologia CAN para o RAV4:

Diagrama mostrando a topologia CAN do RAV4.

Ken Tindell

Os DTCs mostrando que o farol esquerdo do RAV4 perdeu contato com o CAN não foram particularmente surpreendentes, considerando que os bandidos haviam arrancado os cabos que o conectavam. Mais revelador foi a falha ao mesmo tempo de muitas outras ECUs, incluindo as das câmeras frontais e o controle do motor híbrido. Juntas, essas falhas sugeriam não que as ECUs falharam, mas sim que o barramento CAN estava com defeito. Isso fez com que Taber procurasse uma explicação.

Em seguida, o pesquisador e a vítima do roubo recorreram a fóruns de crimes na dark web e a vídeos do YouTube discutindo como roubar carros. Ele acabou encontrando anúncios para o que foi rotulado como dispositivos de “inicialização de emergência”. Ostensivamente, esses dispositivos foram projetados para uso por proprietários ou serralheiros para usar quando nenhuma chave estiver disponível, mas nada impedia seu uso por qualquer outra pessoa, incluindo ladrões. Taber comprou um dispositivo anunciado para dar partida em vários veículos da Lexus e Toyota, incluindo o RAV4. Ele então procedeu à engenharia reversa e, com a ajuda do amigo e colega especialista em segurança automotiva Ken Tindell, descobriu como funcionava no CAN do RAV4.

Dentro deste alto-falante JBL encontra-se uma nova forma de ataque

A pesquisa descobriu uma forma de roubo de veículos sem chave que nenhum dos pesquisadores havia visto antes. No passado, os ladrões obtiveram sucesso usando o que é conhecido como ataque de revezamento. Esses hacks amplificam o sinal entre o carro e o chaveiro de entrada sem chave usado para destravá-lo e ligá-lo. Os chaveiros sem chave normalmente se comunicam apenas em distâncias de alguns metros. Ao colocar um simples dispositivo de rádio portátil perto do veículo, os ladrões amplificam a mensagem normalmente fraca que os carros enviam. Com amplificação suficiente, as mensagens chegam à casa ou escritório próximo onde o chaveiro está localizado. Quando o controle remoto responde com a mensagem criptográfica que destrava e liga o veículo, o repetidor do bandido a retransmite para o carro. Com isso, o bandido vai embora.

“Agora que as pessoas sabem como funciona um ataque de retransmissão … os proprietários de carros mantêm suas chaves em uma caixa de metal (bloqueando a mensagem de rádio do carro) e alguns fabricantes de automóveis agora fornecem chaves que dormem se ficarem imóveis por alguns minutos (e assim ganharam). não recebo a mensagem de rádio do carro)”, escreveu Tindell em um post recente. “Diante dessa derrota, mas não querendo abrir mão de uma atividade lucrativa, os ladrões mudaram para uma nova forma de contornar a segurança: burlando todo o sistema de chave inteligente. Eles fazem isso com um novo ataque: CAN Injection.”

.