.

O navegador Brave tomará medidas contra sites que bisbilhotam os visitantes, escaneando suas portas de Internet abertas ou acessando outros recursos de rede que podem expor informações pessoais.

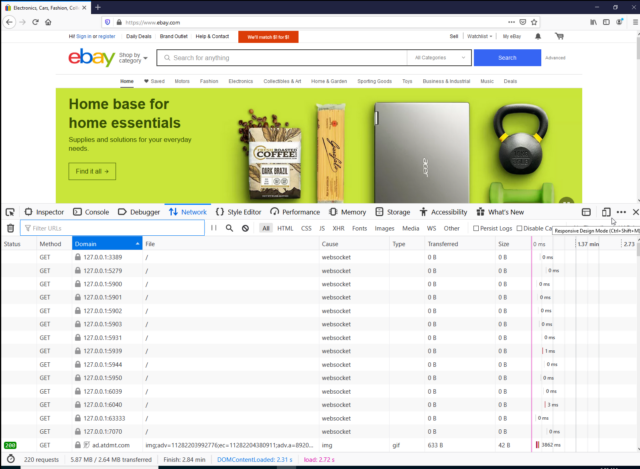

A partir da versão 1.54, o Brave bloqueará automaticamente a varredura de portas do site, uma prática que um número surpreendentemente grande de sites praticava há alguns anos. De acordo com esta lista compilada em 2021 por um pesquisador que atende pelo identificador G666g1e, 744 sites verificaram as portas dos visitantes, a maioria ou todos sem fornecer aviso ou solicitar permissão com antecedência. eBay, Chick-fil-A, Best Buy, Kroger e Macy’s estavam entre os sites ofensivos.

Alguns sites usam táticas semelhantes na tentativa de identificar as impressões digitais dos visitantes para que possam ser reidentificados sempre que retornarem, mesmo que excluam os cookies do navegador. Ao executar scripts que acessam recursos locais nos dispositivos visitantes, os sites podem detectar padrões exclusivos em um navegador visitante. Às vezes, há motivos benignos para um site acessar recursos locais, como detectar inseguranças ou permitir que desenvolvedores testem seus sites. Muitas vezes, no entanto, há motivos mais abusivos ou maliciosos envolvidos.

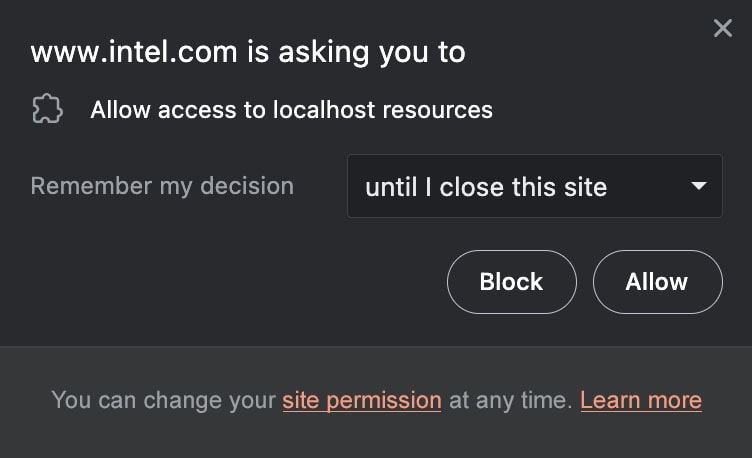

A nova versão do Brave vai coibir a prática. Por padrão, nenhum site poderá acessar recursos locais. Usuários mais avançados que desejam que um determinado site tenha esse acesso podem adicioná-lo a uma lista de permissões. A interface se parecerá com a captura de tela exibida abaixo.

Captura de tela da caixa de diálogo de permissão a ser fornecida pelo Brave.

Corajoso

O Brave continuará a usar as regras da lista de filtros para bloquear scripts e sites conhecidos por abusar dos recursos do host local. Além disso, o navegador incluirá uma lista de permissões que dá luz verde a sites conhecidos por acessar recursos de host local para benefício do usuário.

“O Brave optou por implementar a permissão localhost dessa maneira em várias etapas por vários motivos”, escreveram os desenvolvedores do navegador. “Mais importante, esperamos que o abuso de recursos de host local seja muito mais comum do que os casos que beneficiam o usuário e queremos evitar apresentar aos usuários caixas de diálogo de permissão para solicitações que esperamos que só causem danos”.

A verificação de portas e outras atividades que acessam recursos locais geralmente é feita usando JavaScript hospedado no site e executado no navegador do visitante. Um princípio básico de segurança da Web conhecido como política de mesma origem impede que o JavaScript hospedado por um domínio da Internet acesse os dados ou recursos de um domínio diferente. Isso impede que o Site A malicioso obtenha credenciais ou outros dados pessoais associados ao Site B.

Mas não existe tal restrição para impedir que um domínio visitado acesse o endereço IP do host local de um visitante de 127.0.0.1. Essa forma de acesso de origem cruzada existe desde que a web existe. Embora Brave tenha dito que o navegador Safari da Apple bloqueou algumas formas de acesso localhost, ele não bloqueia todas elas. Várias extensões de navegador também bloqueiam esse acesso.

“Até onde podemos dizer, o Brave é o único navegador que bloqueará solicitações para recursos de host local de sites públicos seguros e inseguros, mantendo um caminho de compatibilidade para sites nos quais os usuários confiam (na forma da permissão de host local discutida)” disse o post Brave.

O desenvolvedor do navegador adicionou:

Graças a esse “acidente” histórico, uma quantidade pequena, mas importante, de software foi construída esperando ser livremente acessível por sites, muitas vezes de maneiras invisíveis para os usuários. E muitos desses usos são benignos. Os exemplos incluem algumas carteiras para criptomoedas, software de segurança fornecido por bancos ou empresas de segurança e dispositivos de hardware que usam determinadas interfaces da Web para configuração.

Em algumas situações, os navegadores também permitem que sites públicos acessem recursos de host local para ajudar os desenvolvedores a testar seu software.

Infelizmente, uma ampla variedade de softwares mal-intencionados que prejudicam o usuário na Web usam o acesso a recursos de host local por motivos maliciosos. Por exemplo, scripts de impressão digital tentam detectar padrões únicos no outro software que você está executando em seu dispositivo para reidentificá-lo, e outros scripts tentam identificar software inseguro e vulnerável na máquina e tentar explorá-lo.

.