.

Aposto uma quantia razoável de dinheiro que você, meu caro leitor do PhoneArena, usa 4G ou 5G: as chances de você ter um telefone 2G são mínimas.

No entanto, você pode ter alguns parentes ou amigos que utilizam a rede 2G da T-Mobile. Menos de uma semana atrás, embora nenhuma menção à palavra “shutdown” tenha sido feita, soube-se que a T-Mobile provavelmente acabará com sua rede 2G.

É natural: a AT&T encerrou seu suporte à rede 2G em 2017 e a Verizon fez o mesmo em 2020. T-móvel inicialmente iria eliminar sua rede 2G em 2 de abril, mas no início deste ano decidiu adiar o fechamento.

Quando isso bate no ventilador e a rede 2G não existe mais, esses parentes ou amigos seus podem ficar bravos no começo. É seu trabalho informá-los de que há alguns riscos sérios de segurança com o 2G e convencê-los a entrar na onda do 4G/5G. Ora, alguns podem até ir direto para 9G em breve, mas esses são pilotos de jato em treinamento!

Então, vamos falar sobre por que o 2G não é seguro para uso. Mas primeiro, um pouco de história!

2G é o verdadeiro OG!

Dependendo da sua idade e experiência, você pode considerar 3G – e 2G ainda mais – uma tecnologia antiga. Segurem seus chapéus, porque também havia o padrão 1G, utilizado na década de 1980.

1G foi a primeira geração de redes móveis e dependia de transmissão analógica. Isso significa que as chamadas de voz eram transmitidas usando sinais de rádio contínuos em vez de serem convertidas em dados digitais. Como resultado, as redes 1G tinham capacidade e eficiência limitadas, o que frequentemente levava a quedas de chamadas e congestionamento de rede.

O serviço primário oferecido era comunicação de voz, sem suporte para mensagens de texto ou serviços de dados (duh!). A segurança era mínima em redes 1G, pois os sinais analógicos eram facilmente interceptados. A cobertura era geralmente restrita a áreas urbanas com infraestrutura, deixando muitas localidades rurais com serviço ruim ou nenhum.

Em contraste, a tecnologia 2G que surgiu no início dos anos 1990 introduziu a transmissão digital. Esse avanço permitiu que sinais de voz fossem convertidos em dados digitais, levando a uma melhor qualidade de som e uso mais eficiente do espectro de rádio.

A tecnologia digital também permitiu que as redes 2G lidassem com uma capacidade maior de usuários simultaneamente, reduzindo a frequência de chamadas perdidas e congestionamento. Uma melhoria significativa do 2G foi a introdução do SMS (Short Message Service), permitindo que os usuários enviassem e recebessem mensagens de texto.

Além disso, as redes 2G suportavam serviços básicos de dados, como e-mail e navegação rudimentar na web por meio de tecnologias como GPRS (General Packet Radio Service) e EDGE (Enhanced Data rates for GSM Evolution).

Para ser honesto, eu tinha me esquecido completamente do GPRS até começar este artigo. Essa abreviação de quatro letras me fez voltar instantaneamente duas décadas atrás, para a era do meu amado Sony Ericsson T610. Que telefone legal! Ou, talvez — só talvez — seja o período de 2003-04 que eu olho para trás com um sorriso no rosto, e estou apenas projetando minhas emoções positivas no T610. Deixa eu conferir… não, o Sony Ericsson T610 era um sujeito incrível!

Então, as redes 2G eram o verdadeiro negócio. Elas marcaram uma melhoria na segurança com criptografia para comunicação de voz e texto, tornando mais difícil para bisbilhoteiros interceptar conversas, embora a criptografia não fosse tão robusta quanto nas gerações posteriores.

Os próprios telefones 2G eram menores e mais leves em comparação com seus predecessores 1G. Esse é um grande ponto de venda para o 2G! Eles ofereciam melhor duração da bateria e apresentavam mais funcionalidades, incluindo catálogos de endereços e jogos simples. A cobertura se expandiu significativamente com infraestrutura melhorada, alcançando mais áreas rurais e fornecendo um serviço mais consistente em vários locais.

No entanto, já estamos em 2024. Quaisquer melhorias que o 2G trouxe, elas não são mais aplicáveis. Pelo contrário, usar o 2G hoje pode ser, para dizer o mínimo, arriscado.

Vamos ver por quê.

Os riscos de segurança de aderir à tecnologia 2G em 2024

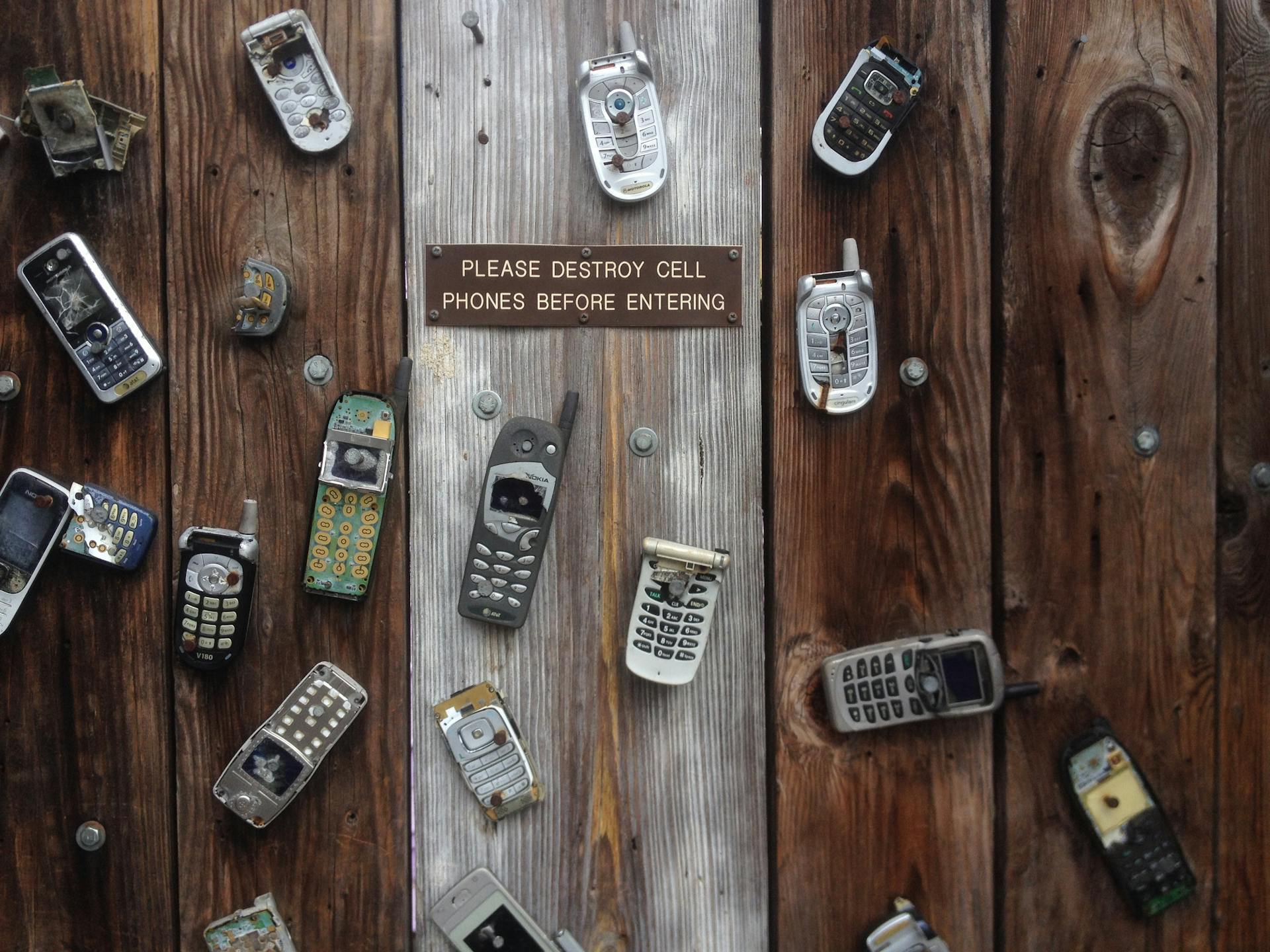

Fonte da imagem – Pexels.com

O padrão de conectividade 2G, embora cumpra seu propósito obedientemente por mais de 30 anos, enfrenta vulnerabilidades substanciais que o tornam inadequado para o cenário de segurança digital de hoje. Em 2024, os usuários que dependem de telefones 2G estão expostos a vários problemas críticos de segurança que podem comprometer suas informações pessoais, privacidade e segurança geral.

Falta de criptografia

Fonte da imagem – Pexels.com

Uma das fraquezas de segurança mais gritantes da tecnologia 2G são seus protocolos de criptografia inadequados. Quando o 2G foi desenvolvido, o foco estava em estabelecer comunicação celular básica em vez de medidas de segurança robustas. Como resultado, a criptografia usada em redes 2G é considerada fraca pelos padrões modernos.

Por exemplo, redes 2G utilizam uma forma de criptografia chamada A5/1, que há muito tempo é considerada insegura. Esse algoritmo de criptografia pode ser facilmente quebrado usando técnicas computacionais modernas. Os invasores com as ferramentas certas podem interceptar e descriptografar comunicações, potencialmente expondo informações confidenciais, como conversas pessoais, textos e dados transmitidos pela rede.

Vulnerabilidade à espionagem

Devido à criptografia fraca e à falta de recursos avançados de segurança, as redes 2G são particularmente suscetíveis à espionagem.

Caramba!

Eavesdropping envolve acesso não autorizado a conversas privadas ou transmissões de dados. No contexto do 2G, isso pode significar que qualquer pessoa com o equipamento e conhecimento apropriados pode ouvir chamadas telefônicas ou ler mensagens de texto.

Em 2024, esse é um risco significativo, pois as ferramentas e técnicas para interceptar e decodificar comunicações 2G se tornaram mais acessíveis e sofisticadas.

Nenhuma proteção contra torres de celular desonestas

Torres de celular falsas ou desonestas, também conhecidas como IMSI catchers ou “stingrays”, são dispositivos que imitam torres de celular legítimas para interceptar comunicações móveis.

Com 2G, não há um mecanismo robusto para diferenciar entre torres de celular legítimas e esses impostores maliciosos. Como resultado, os usuários de dispositivos 2G correm o risco de ter suas comunicações interceptadas por essas torres desonestas. Isso pode levar à coleta não autorizada de dados e violações de privacidade, pois os invasores podem capturar e analisar informações confidenciais transmitidas pelos telefones dos usuários.

Riscos de rastreamento de identidade e localização

Fonte da imagem – Pexels.com

As redes 2G também são vulneráveis ao rastreamento de identidade e localização. Nos primeiros dias da tecnologia celular, o rastreamento de localização não era uma preocupação significativa e, portanto, as redes 2G não têm os mecanismos avançados necessários para proteger os dados de localização dos usuários. Invasores ou entidades maliciosas com acesso aos dados da rede 2G podem potencialmente rastrear a localização dos usuários com base no sinal do telefone e em outras interações de rede.

Para mim, isso está entre os riscos mais sérios com 2G. Esses são os dias – atores ruins vêm em todas as formas e tamanhos, à esquerda e à direita. Não dê a eles a chance de literalmente encontrar seu paradeiro!

Mecanismos de autenticação inseguros

Desatualizado e vulnerável – essas são as palavras! Em sistemas 2G, a autenticação depende principalmente de um método simples chamado International Mobile Subscriber Identity (IMSI) catch. Esse método é propenso a vários problemas de segurança, incluindo interceptação e spoofing.

Os invasores podem explorar esses métodos de autenticação fracos para obter acesso não autorizado aos serviços de rede de um usuário ou se passar por um usuário legítimo.

Riscos de roubo de dados e fraude financeira

Fonte da imagem – Pexels.com

As fraquezas de segurança inerentes à tecnologia 2G também podem levar a riscos relacionados a roubo de dados e fraude financeira. Os invasores que exploram as vulnerabilidades das redes 2G podem obter acesso a dados pessoais, incluindo informações financeiras confidenciais.

Esses dados roubados podem ser usados para várias atividades fraudulentas, como transações não autorizadas, roubo de identidade e outras formas de exploração financeira. Com o aumento das transações financeiras digitais e do banco on-line, o risco de fraude financeira é uma preocupação significativa para usuários que ainda dependem da tecnologia 2G.

Aumento do risco de ataques de phishing

Ataques de phishing podem assumir várias formas, incluindo mensagens fraudulentas ou chamadas fingindo ser de instituições legítimas. A falta de segurança nas comunicações 2G torna mais fácil para os invasores enganarem os usuários e coletarem informações confidenciais.

Isso ocorre porque, conforme a tecnologia avança, os protocolos de segurança se tornam mais sofisticados, e sistemas mais antigos como 2G são deixados para trás. A obsolescência dos protocolos de segurança em redes 2G significa que eles não estão equipados para lidar com ameaças e desafios de segurança modernos.

Além disso, com redes 2G, há uma probabilidade maior de interrupções de rede e vulnerabilidades que podem ser exploradas por invasores. A integridade da rede comprometida pode levar a violações de dados, acesso não autorizado e outros incidentes de segurança que afetam a privacidade e a segurança dos usuários.

Você ainda não está convencido? Aqui estão mais alguns riscos!

Ajude seus entes queridos a entrar no movimento 4G/5G. | Fonte da imagem – Pexels.com

Tenho certeza de que você já entendeu o ponto. Os riscos de segurança – sejam financeiros ou apenas pessoais – associados à adesão à tecnologia 2G são substanciais.

Isso não significa que todas as suas preocupações devem desaparecer quando você fizer seus parentes/amigos mudarem para um telefone 4G/5G. Não, esses padrões também podem causar noites sem dormir e muito estresse. Longe de mim torcer pelo padrão 4G/5G como uma espécie de remédio para todos os nossos males digitais. Não.

No entanto, não é só o acima para os riscos relacionados ao 2G. Há também a chance de ataques Man-in-the-middle (MitM) (interceptando e alterando comunicações entre duas partes sem o conhecimento delas); explorações de engenharia social (elas podem incluir a personificação de contatos ou instituições confiáveis para enganar usuários a revelar detalhes pessoais); malware e vírus; falta de suporte para atualizações de segurança e muito mais.

A melhor parte é que não há apenas o pau lá fora, que está pairando sobre os usuários 2G. Há também uma cenoura: você pode ganhar um telefone 4G/5G grátis se decidir abandonar o 2G! Você está pronto para uma surpresa?

.